Основы разработки вредоносных программ: создание вашего первого ВРЕДОНОСНОГО ПО

Автор: Leet Cipher

Загружено: 2024-02-25

Просмотров: 495548

Описание:

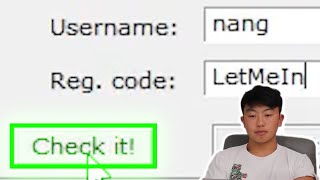

В этом видео мы рассмотрим процесс разработки вредоносного ПО в реальной жизни. Мы обсудим различные концепции, такие как шелл-код, API Windows и многое другое, а затем объясним, что такое атаки/методы инъекций и как они работают «за кулисами». Мы также реализуем вашу первую вредоносную программу, объединив все эти концепции и термины.

/----- код -----/

https://github.com/leetCipher/Malware...

/----- поддержка -----/

buymeacoffee.com/leetcipher

/ leetcipher

/----- социальные сети -----/

/ leetcipher

[email protected]

/----- главы -----/

0:00 вступление

1:23 процессы и память

3:03 шеллкод

4:38 API Windows

7:23 атаки/методы инъекций

8:21 самоинъекция

18:38 инъекция процесса

25:45 заключение

#вредоносное ПО #redteam #кибербезопасность #информационная безопасность #взлом #начинающие #объяснение

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: