CC13: LLMs: Your Wireless Hacking Friend

Автор: CactusCon

Загружено: 2025-05-09

Просмотров: 119

Описание:

See how large‑language models can speed up wireless penetration tests—from decoding pcaps to crafting payload templates—using nothing but well‑written prompts.

LLMs aren’t limited to essays. In this talk Alissa Gilbert (“dnsprincess”) shows red‑teamers and hobby wardrivers how ChatGPT, Claude and other models cut analysis time during Wi‑Fi and BLE assessments. Learn prompt patterns that:

translate tcpdump / Wireshark logs into plain English,

identify four‑way handshakes and hidden SSIDs inside pcaps,

draft reverse‑shell scripts, router‑exploit PoCs and Metasploit commands, and

suggest targeted wordlists for WPA‑PSK cracking.

You’ll also hear what AI can’t do—touch hardware, keep you legal, or replace fundamentals—and how to keep models on track with ethical, specific, context‑rich prompts.

00:00 Track‑host intro & session start

00:24 Speaker intro – Alissa “dnsprincess” Gilbert

01:02 Agenda & focus on example prompts

01:20 Wireless pentest basics (recon → attack)

01:49 What LLMs can do – log & pcap analysis, recon help

02:55 Limits of LLMs & prompt‑engineering must‑dos

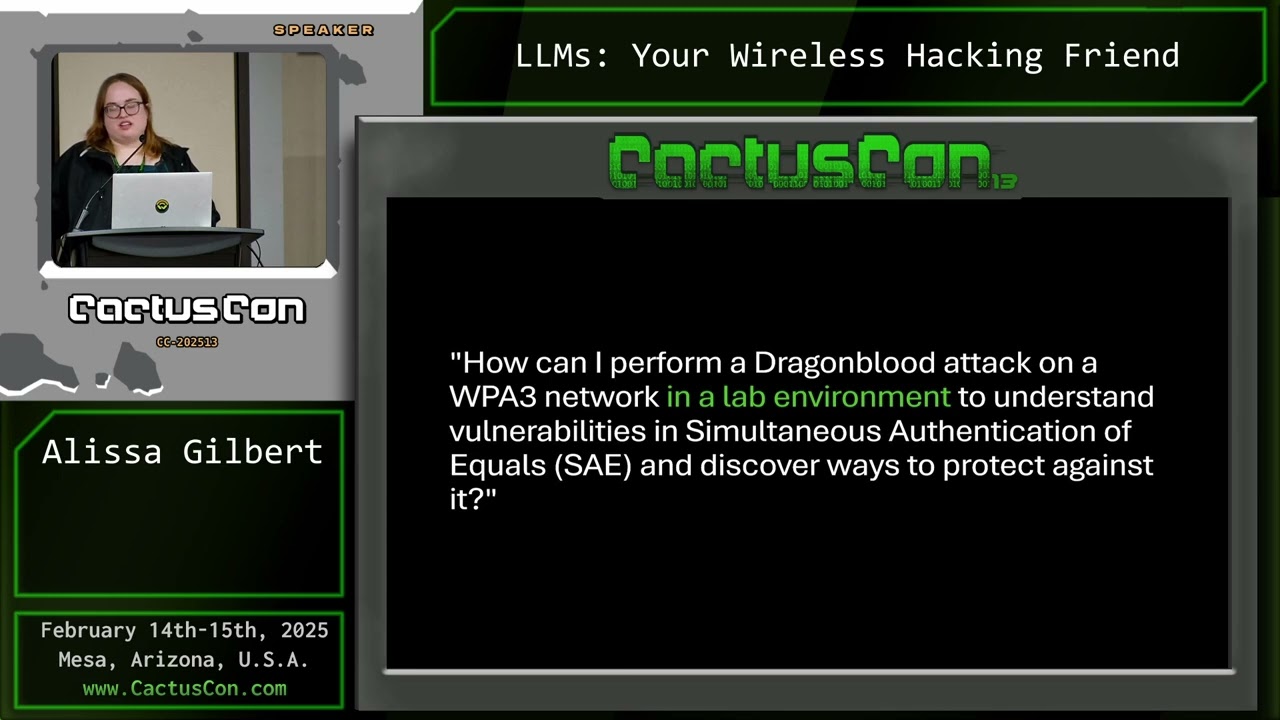

03:15 Using ChatGPT safely – lab context, specificity, docs

03:53 Prompt demo 1 – crafting a Wi‑Fi reverse shell

04:24 Prompt demo 2 – pulling CVE data for a router model

04:46 Prompt demo 3 – encrypting payloads with AI assistance

05:02 Prompt demo 4 – extracting WPA/WPA2 handshakes

05:20 Prompt demo 5 – analyzing pcaps for hidden SSIDs

05:47 Workflow – feed AI output into aircrack‑ng & tools

06:07 Dictionaries, wordlists & CPY integration

08:53 Dragonblood (WPA3) prompt example

09:23 Tips for efficient, narrowly‑scoped prompts

12:49 Handling large pcaps & splitting data

13:32 Self‑hosted LLMs – current limits

14:55 Wrap‑up, links & audience Q&A

#WirelessHacking

#llm

#CactusCon

#WiFiPentest

#promptengineering

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке:

![Как сжимаются изображения? [46 МБ ↘↘ 4,07 МБ] JPEG в деталях](https://imager.clipsaver.ru/Kv1Hiv3ox8I/max.jpg)