What is a Pass-the-Hash Attack (PtH)? | Pass the hash (PtH) attacks: How they work

Автор: INFOSEC TRAIN

Загружено: 2023-09-30

Просмотров: 3997

Описание:

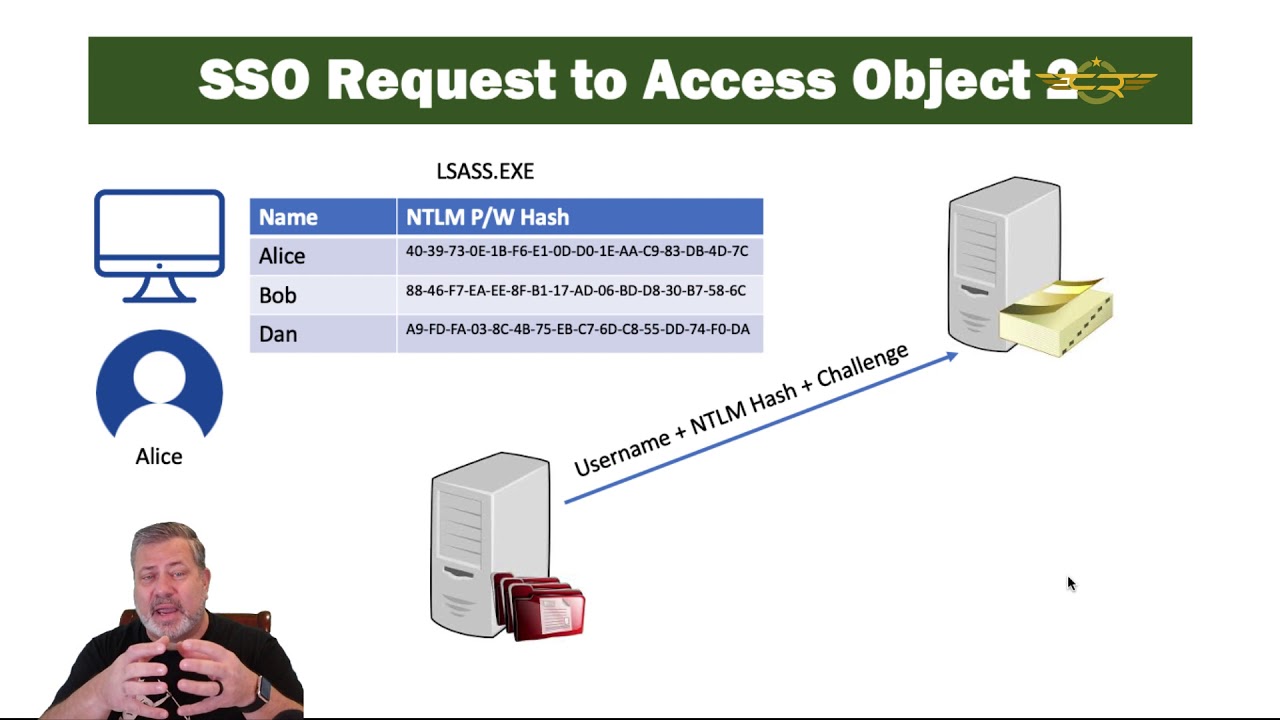

Welcome to @InfosecTrain ! In this educational video, we provide a comprehensive explanation of the Pass-the-Hash Attack (PtH) technique, commonly observed in cybersecurity incidents. A Pass-the-Hash attack allows unauthorized access to a target system by leveraging stored password hash values. We discuss the working principles, attack vectors, and preventive measures to defend against PtH attacks. Join us to strengthen your understanding of cybersecurity threats and stay protected in the digital world!

Don't forget to subscribe to our channel for more engaging cybersecurity content, tutorials, and tips to enhance your online safety!

𝐀𝐝𝐯𝐚𝐧𝐜𝐞𝐝 𝐏𝐞𝐧𝐞𝐭𝐫𝐚𝐭𝐢𝐨𝐧 𝐓𝐞𝐬𝐭𝐢𝐧𝐠 𝐎𝐧𝐥𝐢𝐧𝐞 𝐓𝐫𝐚𝐢𝐧𝐢𝐧𝐠:

Advanced Penetration Testing training course by @InfosecTrain focuses on demonstrating advanced techniques to perform penetration testing. The APT online course will not only train you to perform professional security but will also teach about the next most important thing which is the findings and the report making. This training will help you to prepare for the OSCP, LPT Master Certification & many more.

𝐕𝐢𝐞𝐰 𝐌𝐨𝐫𝐞: https://www.infosectrain.com/courses/...

𝐏𝐞𝐧𝐞𝐭𝐫𝐚𝐭𝐢𝐨𝐧 𝐓𝐞𝐬𝐭𝐢𝐧𝐠 𝐕𝐢𝐝𝐞𝐨𝐬:

What is BloodHound? : • What is BloodHound? | How to Install and S...

What is CrackMapExec? : • What is CrackMapExec? | How to install Cra...

What is Mimikatz? : • What is Mimikatz? | Blue Screen of Death u...

What is Evil-Winrm : • What is Evil-Winrm | Evil-winrm Tool For P...

What Is LLMNR Poisoning?: • What Is LLMNR Poisoning? | How does LLMNR ...

What is a Pass-the-Hash Attack (PtH)? : • What is a Pass-the-Hash Attack (PtH)? | Pa...

What is PsExec?: • What is PsExec? | How to Use PsExec? Step-...

Subscribe to our channel to get video updates. Hit the subscribe button.

✅ Facebook: / infosectrain

✅ Twitter: / infosec_train

✅ LinkedIn: / infosec-train

✅ Instagram: / infosectrain

✅ Telegram: https://t.me/infosectrains

#PassTheHashAttack #PtHExplained #Cybersecurity101 #UnauthorizedAccess #HashAttacks #CyberThreats #OnlineSafety #DigitalSecurity

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: