Criptografía: Como funciona un ALGORITMO DE CIFRADO hash md5 | Hash Calculator | Ciberseguridad 2022

Автор: Ingenia TICs

Загружено: 2017-12-08

Просмотров: 9371

Описание:

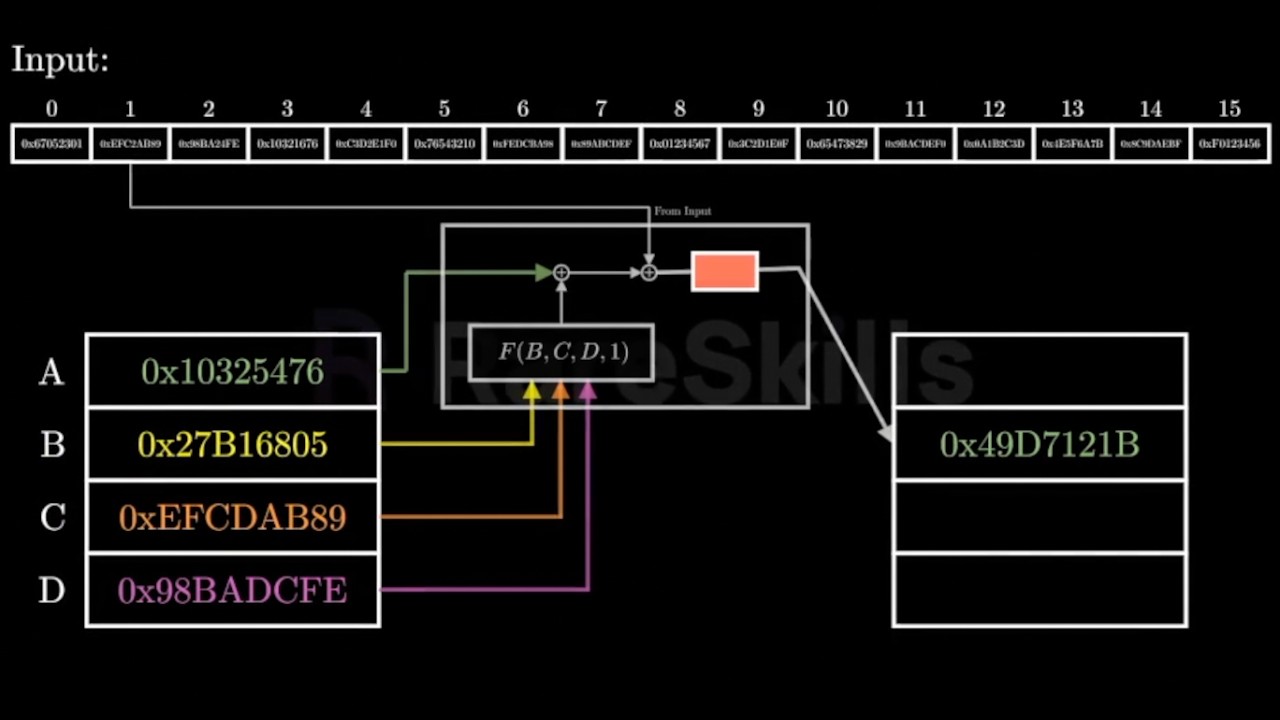

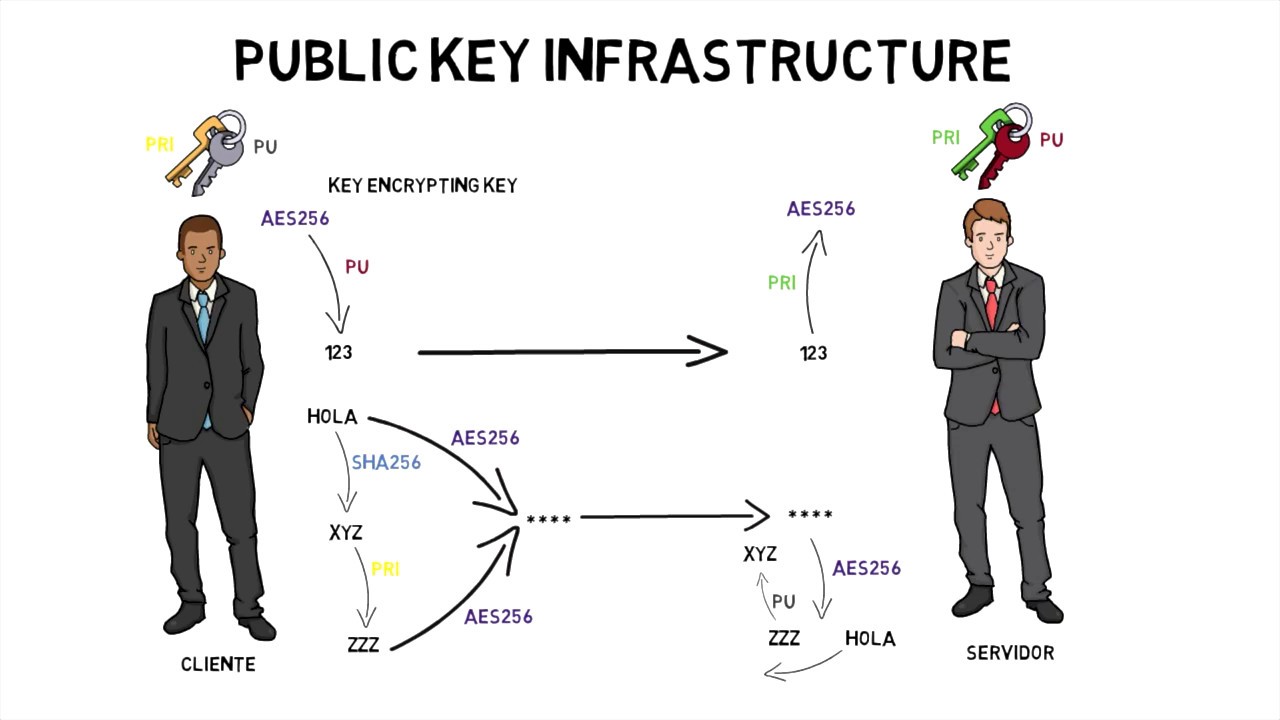

En criptografía, el cifrado es un procedimiento que utiliza un algoritmo de cifrado con cierta clave (clave de cifrado) para transformar un mensaje, sin atender a su estructura lingüística o significado, de tal forma que sea incomprensible o, al menos, difícil de comprender a toda persona que no tenga la clave secreta; estos métodos son utilizados por bancos, entidades financieras y comerciales, pagos en línea, banca electrónica y mas reciente: BITCOIN o criptomonedas.

Procedimiento para obtener el HASH de algún archivo y poder saber si ha sido alterado o no por algún posible atacante, tras haber sido enviado. En este vídeo te mostramos el procedimiento para garantizar que tus archivos no son vulnerables en internet para ello, cuando envíes un archivo por Internet, obtén su HASH y proporciónalo al remitente de dicho archivo para que cuando lo reciba, el pueda verificar si el archivo conserva el mismo HASH que cuando tu lo enviaste.

Primer vídeo elaborado con la herramienta screen o matic.

¿Quieres grabar tus propios tutoriales? Tutorial de ScreenCast O Matic:

• Como GRABAR tu pantalla para VIDEOS CLASES... 👈🏻

Aprende como PROTEGER tus MEMORIAS FLASH USB para que no se contagien de los molestos virus informáticos, todos los detalles aquí: • TUTORIAL USB SEGURA | Libre de virus | Pro... 👈🏻

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке:

![Qué es un HASH en Informática y Criptografía e + [Ejemplo con PYTHON🐍] 🔐](https://imager.clipsaver.ru/it9suW1HN3Q/max.jpg)

![📌[ HASH ] ¿Qué es el HASH? ¿Cómo se genera el HASH? ► Los 6 USOS MÁS DESTACADOS del HASH](https://imager.clipsaver.ru/lP_pbygY3PA/max.jpg)

![Criptografía SIMÉTRICA: Definición y Características ➤[CIFRADO de Datos] 🔑 Tipos de Criptografía 🔒](https://imager.clipsaver.ru/SlSmI18T2Ns/max.jpg)