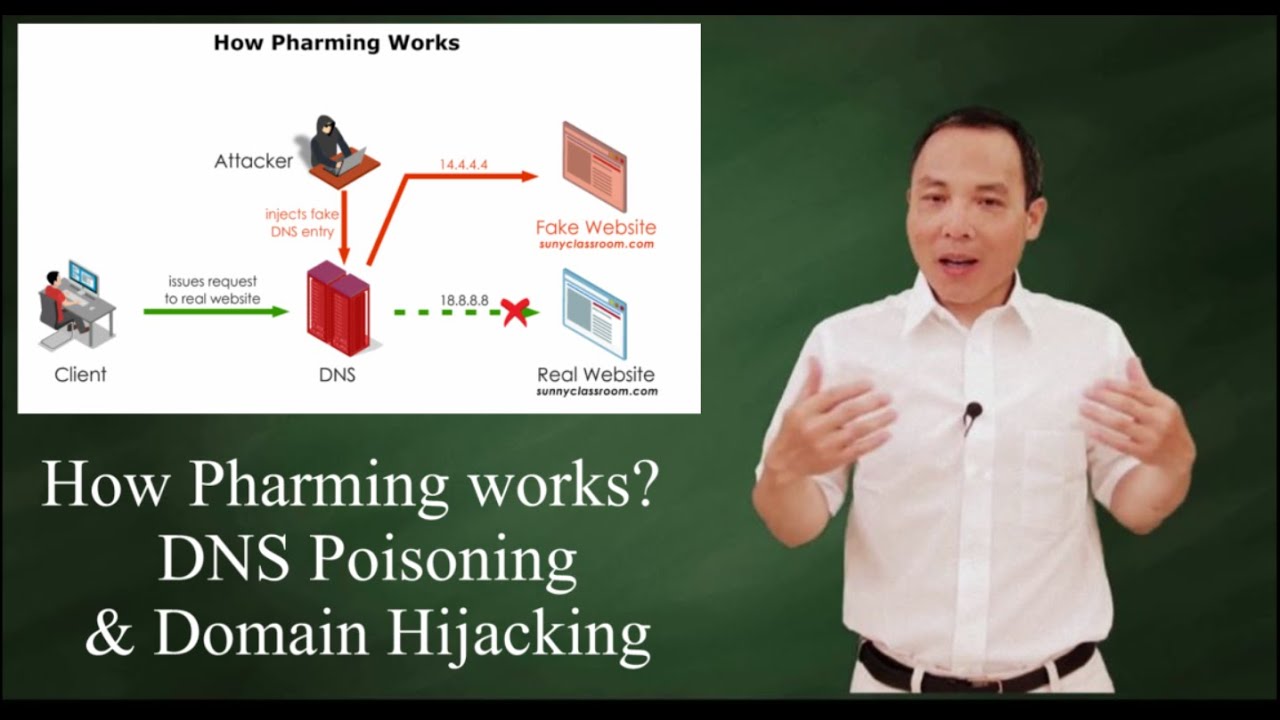

Pharming Attacks

Автор: CertifiedHackingVid

Загружено: 2008-07-15

Просмотров: 18961

Описание: Click to add a description...

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: