Семейство потоковых шифров TEA, используемых в TETRA.

Автор: Cihangir Tezcan

Загружено: 2026-03-05

Просмотров: 38

Описание:

Полный курс: • GPU Assisted Cryptanalysis of GPRS, GSM, R...

Исходные коды CUDA и статья: https://artifacts.iacr.org/fse/2025/a7/

Длина ключей в симметричной криптографии определяется с учетом атак методом перебора с использованием современных технологий. Хотя в настоящее время рекомендуется использовать ключи не менее 128 бит, существует множество стандартов и реальных приложений, использующих более короткие ключи. Для оценки реальной угрозы, создаваемой использованием таких коротких ключей, крайне важны точные оценки атак.

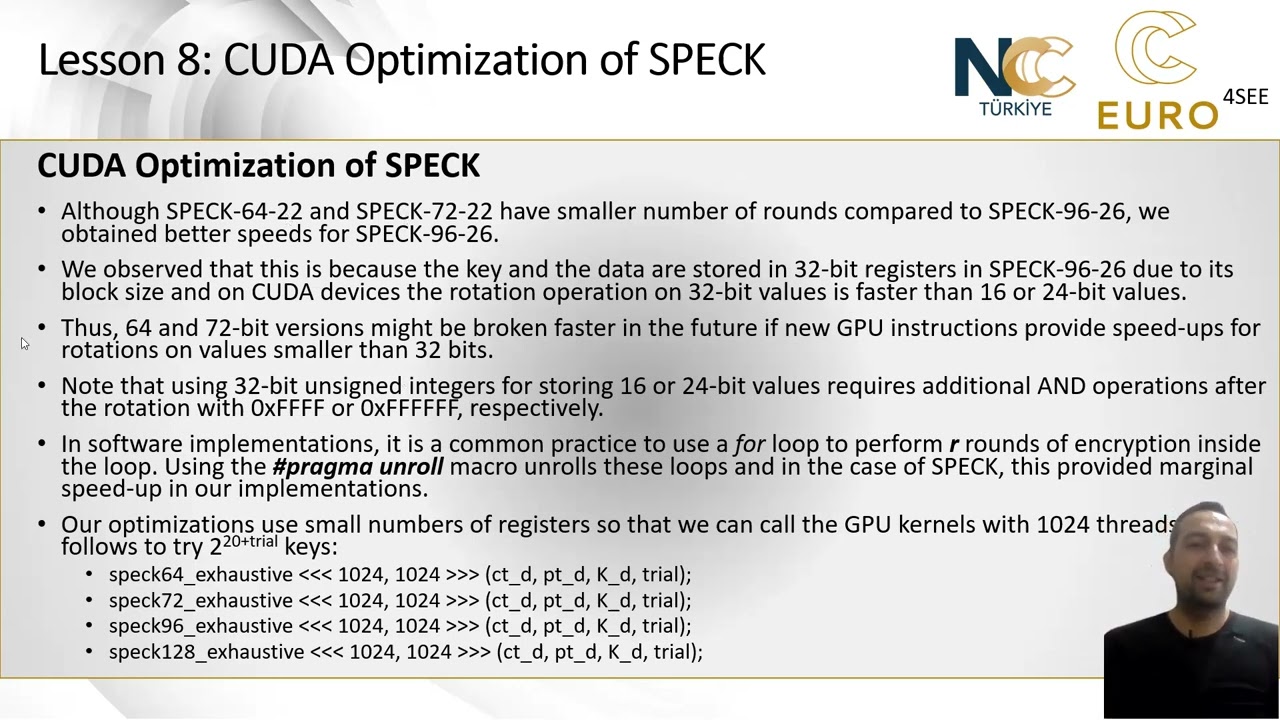

В этой работе мы предлагаем оптимизированные реализации нескольких широко используемых алгоритмов на графических процессорах, что приводит к интересным выводам о стоимости атак методом перебора в ряде реальных приложений.

В частности, мы оптимизируем KASUMI (используется в GPRS/GSM), SPECK (используется в RFID-связи) и TEA3 (используется в TETRA). Наши лучшие оптимизации позволяют нам обрабатывать 2^35,72, 2^36,72 и 2^34,71 ключей в секунду на одном графическом процессоре RTX 4090. Эти результаты значительно превосходят предыдущие, например, наша реализация KASUMI более чем в 15 раз быстрее, чем оптимизации, представленные в статье CRYPTO’24 [ACC+24], улучшая основные результаты этой статьи на тот же коэффициент.

С учетом этих оптимизаций, для взлома сетей GPRS/GSM, RFID и TETRA за год потребуется около 11, 22 миллиардов и 1,36 миллиона графических процессоров RTX 4090 соответственно.

Для KASUMI атаки с компромиссом между временем и памятью [ACC+24] могут быть выполнены с использованием 142 графических процессоров RTX 4090 вместо 2400 графических процессоров RTX 3090, или, при использовании того же количества графических процессоров, время создания таблицы может быть сокращено с 348 до 20,6 дней, что является существенным улучшением для реальных задач криптоанализа.

#криптография #криптография #криптоанализ #кибербезопасность #gsm #tetra #rfid #нарушениебезопасности

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: