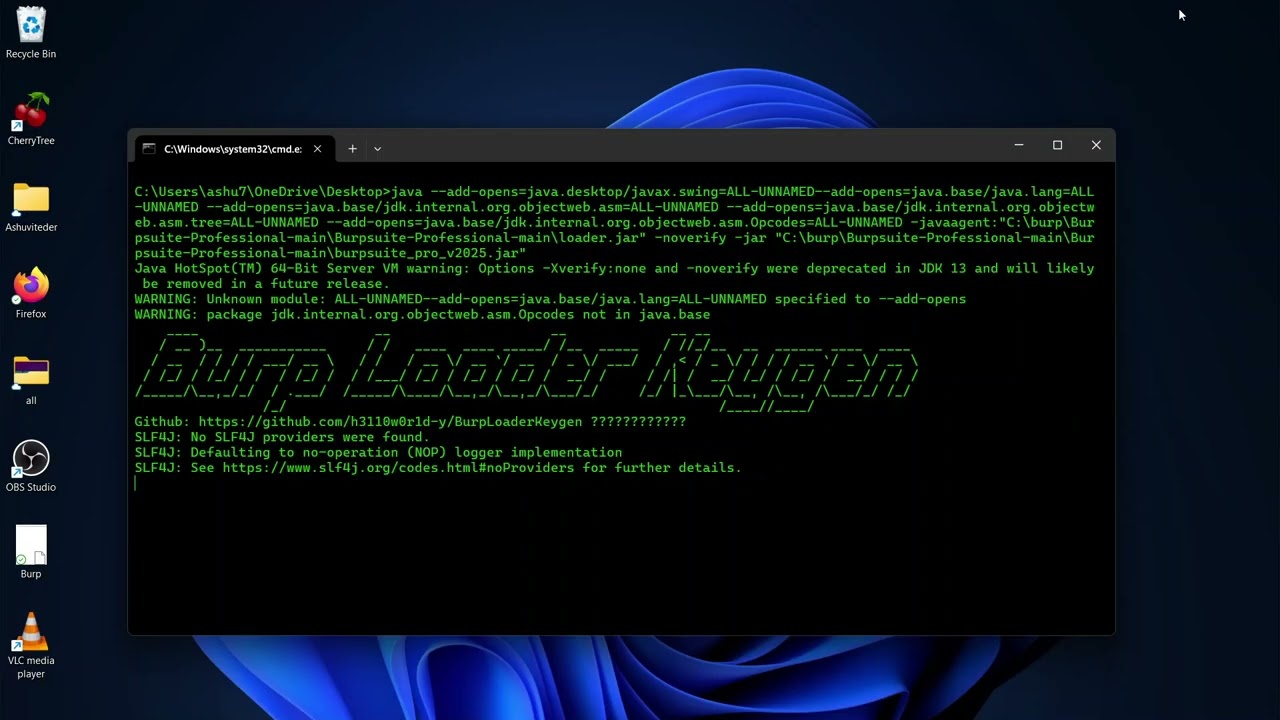

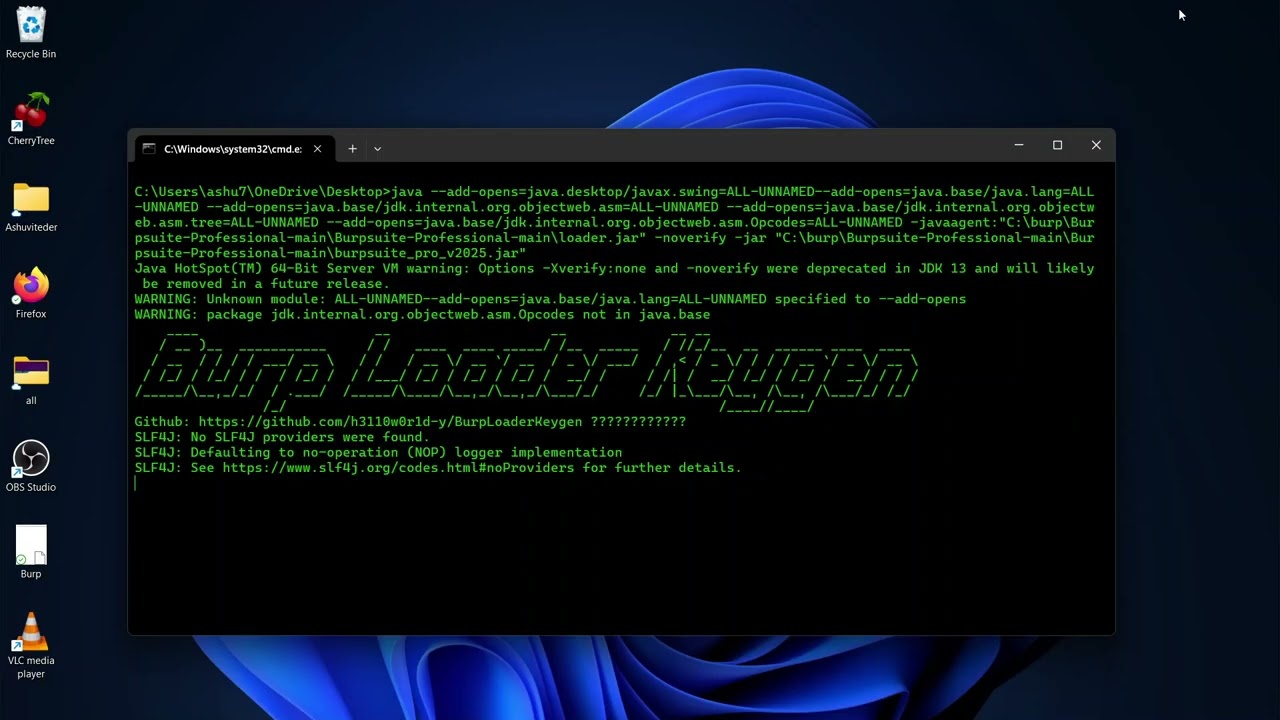

bug-bounty burp suite basic to find vulnerability

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке:

Типичное CTF задание, немного криптографии. Прохожу машину b3dr0ck на tryhackme, уровень easy.

Градиентный спуск, как обучаются нейросети | Глава 2, Глубинное обучение

Critical SSL.com Vulnerability

CLAWDBOT EXPOSED: The $16M AI Scam That Fooled Everyone (72 Hour Meltdown)

ИГРОВОЙ ПК с OZON за 63 тысячи рублей

Пайтон для начинающих - Изучите Пайтон за 1 час

Зачем убивают малый бизнес? // Числа недели. Комолов & Абдулов

System Design Concepts Course and Interview Prep

![Почему работает теория шести рукопожатий? [Veritasium]](https://image.4k-video.ru/id-video/ggI1xKzoANs)

Почему работает теория шести рукопожатий? [Veritasium]

Этот ракетный двигатель не был разработан людьми.

OSINT для новичков: найдите всё о юзернейме и фото с Sherlock и Google Dorks!

10 главных дел, которые нужно сделать после установки Kali Linux

Хакер демонстрирует самые безумные гаджеты в своем EDC

Понимание GD&T

УСКОРИЛ ИНТЕРНЕТ В 10 РАЗ?! | Локальный DNS решил проблемы с загрузкой страниц | Adguard Home

Хватит кодить, пора начинать проектировать: Google Antigravity + Cloud Run

Сисадмины больше не нужны? Gemini настраивает Linux сервер и устанавливает cтек N8N. ЭТО ЗАКОННО?

Я прошёл ЦРУ-тест начального уровня. Вычислил пароль по фото

Как хакеры взламывают Google 2FA

Зачем использовать виртуальные машины для обеспечения конфиденциальности и безопасности? Неочевид...