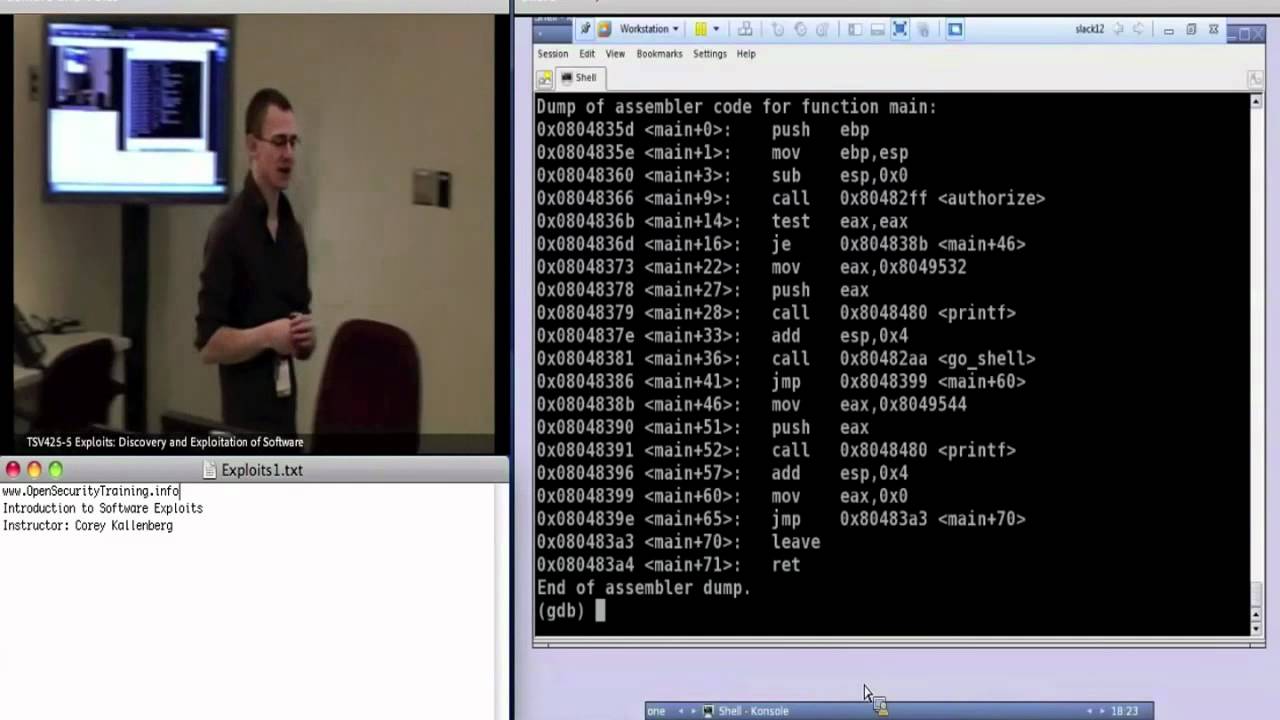

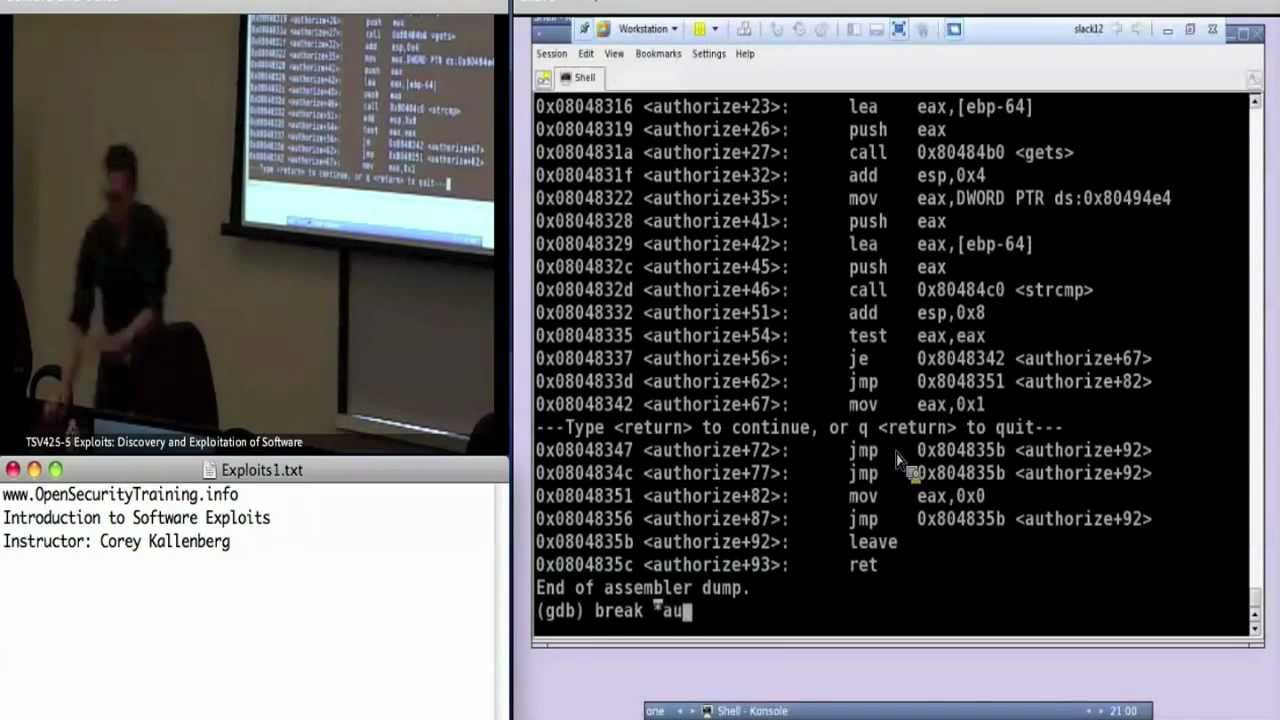

Day 1 Part 4: Exploits1: Introduction to Software Exploits

Автор: OpenSecurityTraining2

Загружено: 2012-05-16

Просмотров: 5655

Описание:

The class materials are available at http://www.OpenSecurityTraining.info/...

Follow us on Twitter for class news @OpenSecTraining.

The playlist for this class is here: http://bit.ly/Jg5O2k

Software vulnerabilities are flaws in program logic that can be leveraged by an attacker to execute arbitrary code on a target system. This class will cover both the identification of software vulnerabilities and the techniques attackers use to exploit them. In addition, current techniques that attempt to remediate the threat of software vulnerability exploitation will be discussed.

This will be a lab driven class where specific software vulnerability types in particular environments are discussed and then exploited in a lab setting. Examples of lab components of the class as well as specific topics covered include:

•Shellcode development

•Stack overflow exploitation

•Heap overflow exploitation

•Static source code analysis

•Defeating non-executable stack protection

This class by Corey K. will help students be more aware of the specific details and mechanisms of software exploits we see in the wild. This knowledge will enable the students to better analyze their own software for vulnerabilities in an effort to produce more secure code.

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: