Death to CIA! Long live DIE! How the DIE Triad Helps Us Achieve Resiliency

Автор: RSA Conference

Загружено: 2021-07-20

Просмотров: 4404

Описание:

Sounil Yu, CISO and Head of Research, JupiterOne - Top Rated Speaker

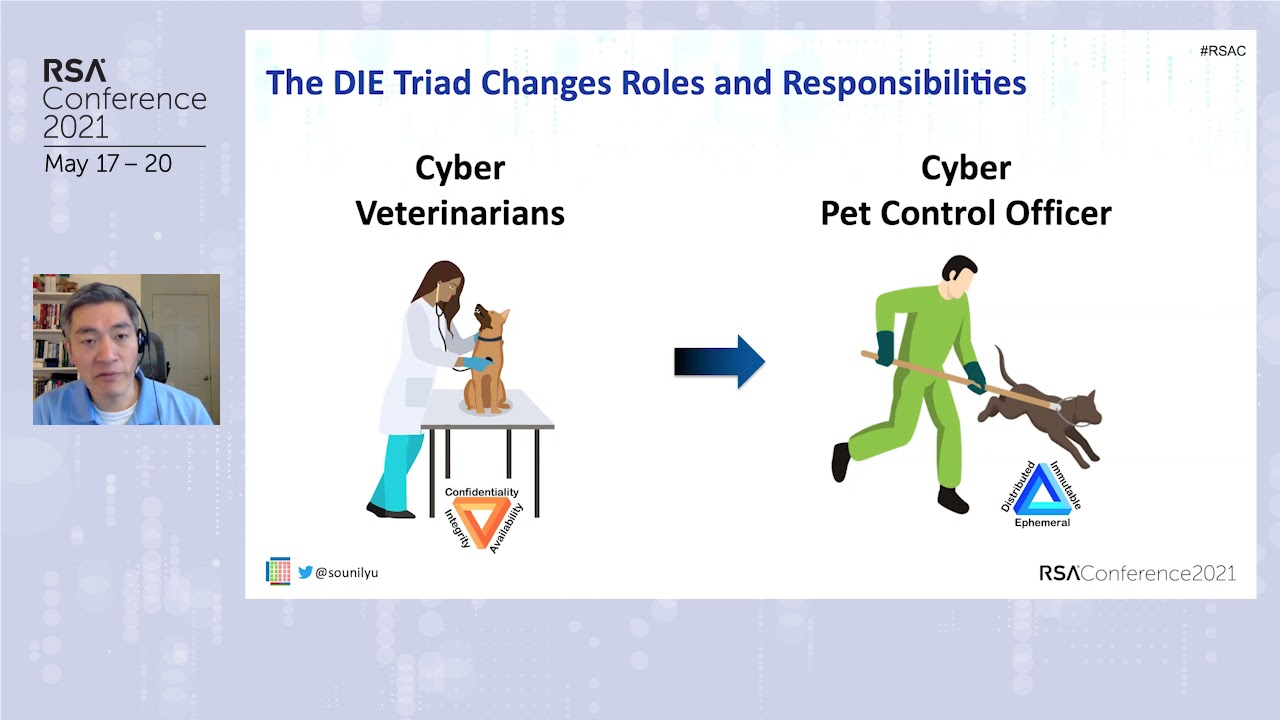

The DIE Triad (Distributed, Immutable, Ephemeral) serves as an alternative to the CIA Triad (Confidentiality, Integrity, Availability) that reduces our security burden, enables us to achieve true resiliency, and move towards antifragility. Learn how to tackle our tough challenges in security, resiliency, and privacy by applying the DIE principles with commonly available tools and design patterns.

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: