SUPI & SUCI Explained – How 5G Protects Your Identity

Автор: Lexorithm

Загружено: 2026-02-24

Просмотров: 2

Описание:

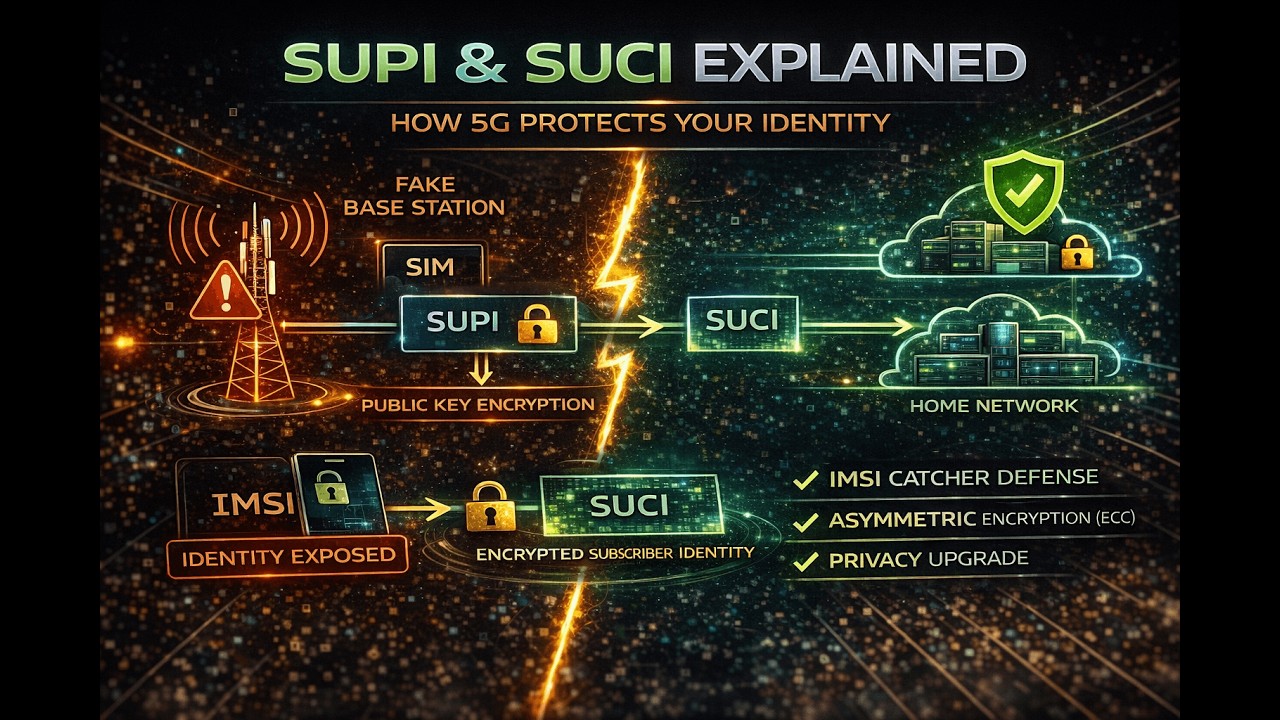

In this video, we explore how 5G protects subscriber identity using SUPI and SUCI.

We cover:

• What is SUPI?

• What is SUCI?

• Why IMSI exposure was dangerous

• How IMSI catchers work

• Public key encryption in 5G

• How identity privacy improves over LTE

This is a deep but simple explanation of one of 5G’s most important security upgrades.

Part of the Mobile Network Security Series.

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: