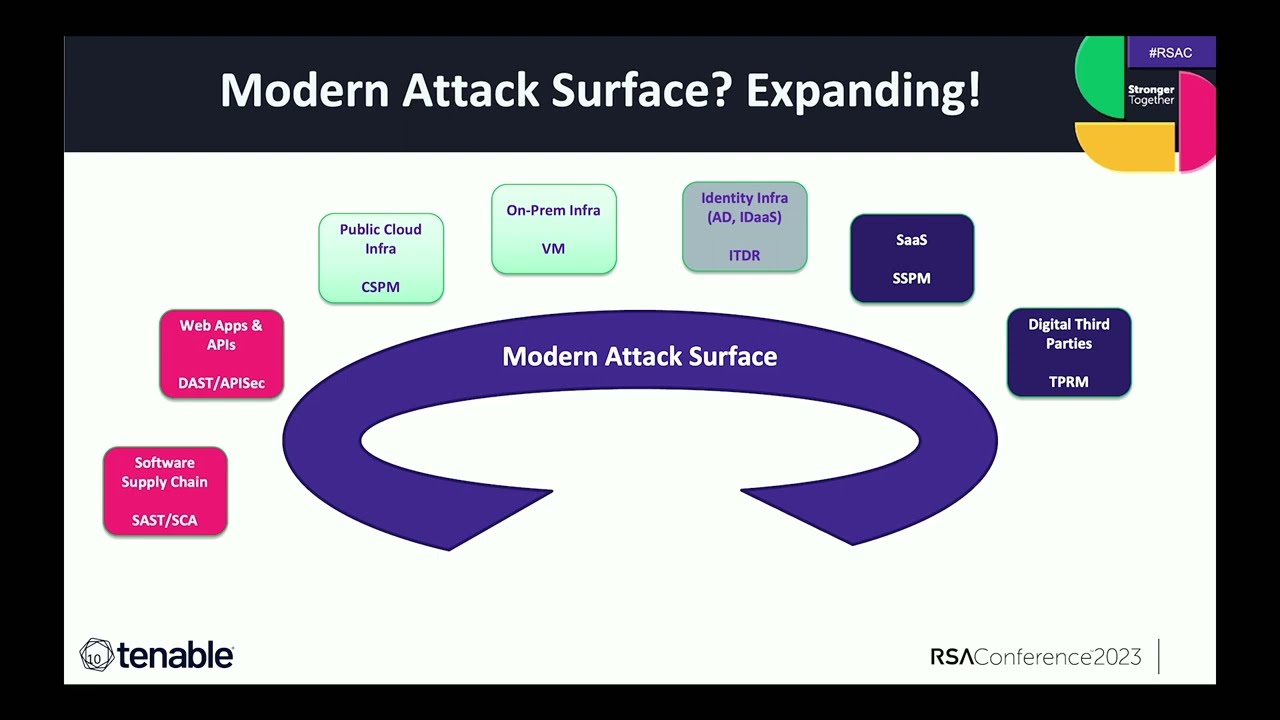

Exposure Management: The Rise of Proactive Cybersecurity Platforms

Автор: RSA Conference

Загружено: 2023-06-07

Просмотров: 609

Описание:

Presenter: Nico Popp, Chief Product Officer, Tenable

Weaknesses in the attack surface are everywhere. Yet today’s approach to threat management is reactive with too much emphasis placed on detecting and containing threats instead of preventing them in the first place. This session will discuss how exposure management delivers unified visibility, context-driven prioritization, and risk-based metrics as the foundation for tomorrow’s preventive security.

https://www.rsaconference.com/usa/age...

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: