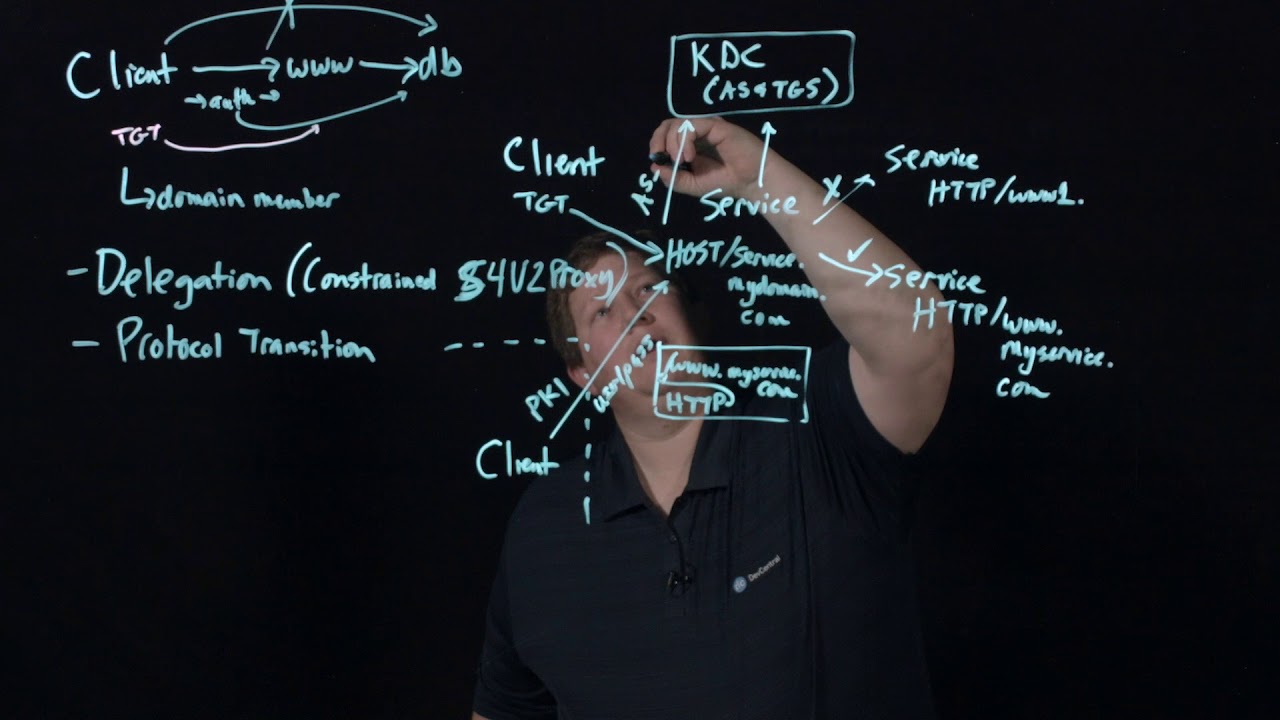

Kerberos Delegation and Protocol Transition

Автор: F5 DevCentral Community

Загружено: 2018-12-03

Просмотров: 18896

Описание:

In this episode, we delve deeper into Kerberos, focusing on advanced concepts of delegation and protocol transition. Building on the foundational understanding of Kerberos authentication, we explore how these advanced features enhance security and functionality in network environments. Join us as we clarify the implications and applications of these critical components in modern authentication systems.

⬇️⬇️⬇️ JOIN THE COMMUNITY! ⬇️⬇️⬇️

DevCentral is an online community of technical peers dedicated to learning, exchanging ideas, and solving problems - together.

Find all our platform links ⬇️ and follow our Community Evangelists! 👋

➡️ DEVCENTRAL: https://community.f5.com

➡️ YOUTUBE: / devcentral

➡️ LINKEDIN: / f5-devcentral

➡️ TWITTER: / devcentral

Your Community Evangelists:

👋 Jason Rahm: / jrahm | / jasonrahm

👋 Buu Lam: / buulam | / buulam

👋 Aubrey King: / aubreyking | / aubreykingf5

👋 Chase Abbott: / chaseabbott1

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке:

![3 - [English] You Do (Not) Understand Kerberos Delegation - Constrained Delegation](https://imager.clipsaver.ru/gzqq2r6cZjc/max.jpg)

![1 - [English] You Do (Not) Understand Kerberos Delegation - Introduction](https://imager.clipsaver.ru/p9QFdITuvgU/max.jpg)