Cyber Threat Intelligence & Incident Response Best Practices to Secure Your Cloud by Malini Rao

Автор: EC-Council University

Загружено: 2021-12-28

Просмотров: 90

Описание:

Speaker Bio:

Malini Rao has two decades of extensive experience and expertise working globally in various areas of cybersecurity such as cyber defense, cyber forensics, application security, cloud security, DevSecOps, security operations, IT governance, risk and compliance management, cyber risk management, IOT security, and identity & access management. Malini has managed large multimillion-dollar projects and large teams globally. She has rich experience working in various industry verticals like financial services, healthcare, information technology services, retail, consumer goods, and energy, as well as for oil and gas industry clients. She has taken up challenging roles and worked her way up the corporate ladder, taking up leadership roles as a Cybersecurity Architect, Program Manager, CISO, Head of Cybersecurity & GRC Operations, and Global Practice Head. Malini is also a global woman in cybersecurity influencer and board member of the women in cybersecurity community at ISSA. She has received many recognitions and awards for her contributions as a cybersecurity influencer and mentor. She is a CCISO, CEH, CCSK, and GRCP certified security & GRC professional and an international speaker.

Topic Abstract:

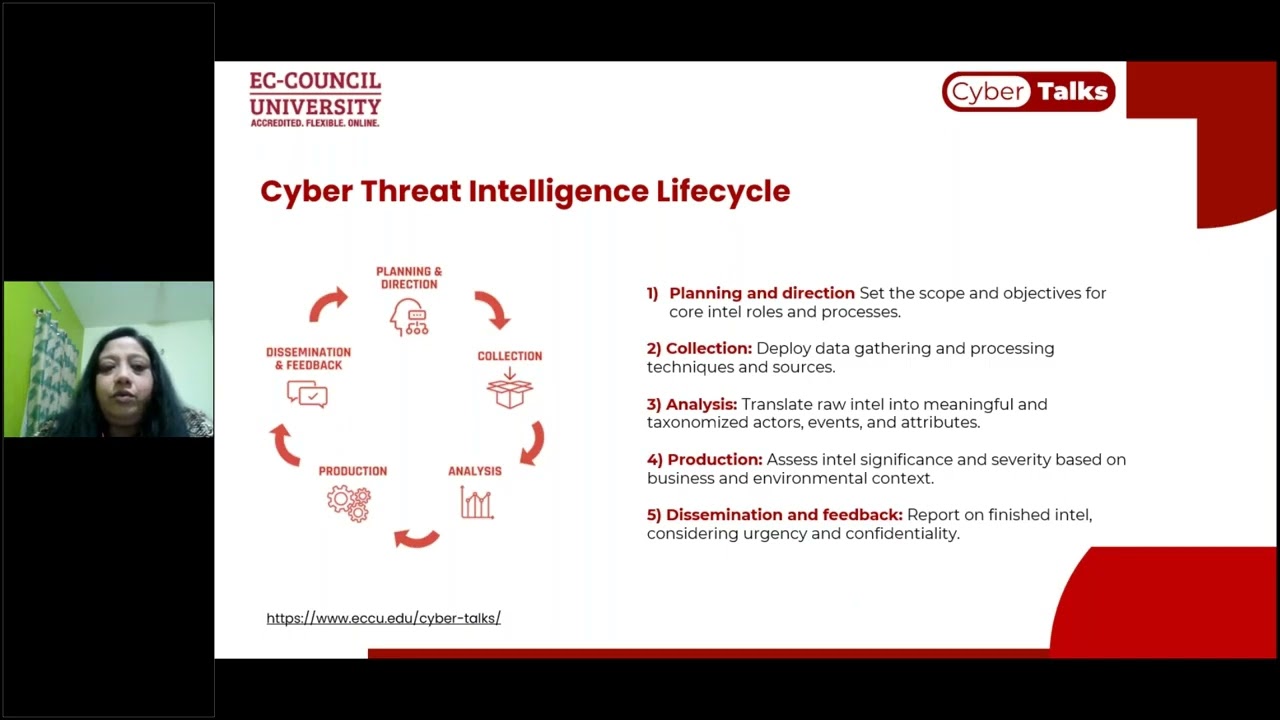

The cyber threat landscape is rapidly evolving and growing as organizations are moving to the cloud and cyber adversaries are continuously adapting their tactics in response. Threat intelligence enables IT teams to gain an understanding of the attacker’s motives and behavior, and this insight can then be leveraged to inform future decision-making on monitoring and reducing threats. With so much information coming in, collecting data or feeds for threat intelligence can feel like a daunting task, especially once your organization begins to consider how it should apply the insights gained. In this webinar, we will discuss the threat intelligence and incident response process in detail, and further explore best practices for leveraging security data and threat intelligence to meet your cybersecurity needs, how to measure threat intelligence, and how to make sure the right action is taken for the identified threats using the data collected.

Key takeaways:

An introduction to threat intelligence and incident response in the cloud.

Best practices to leverage data security and threat intelligence.

How to measure threat intelligence and key steps to ensure the right data is used.

Actions to be taken as part of the incident response process for hybrid cloud environments.

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: