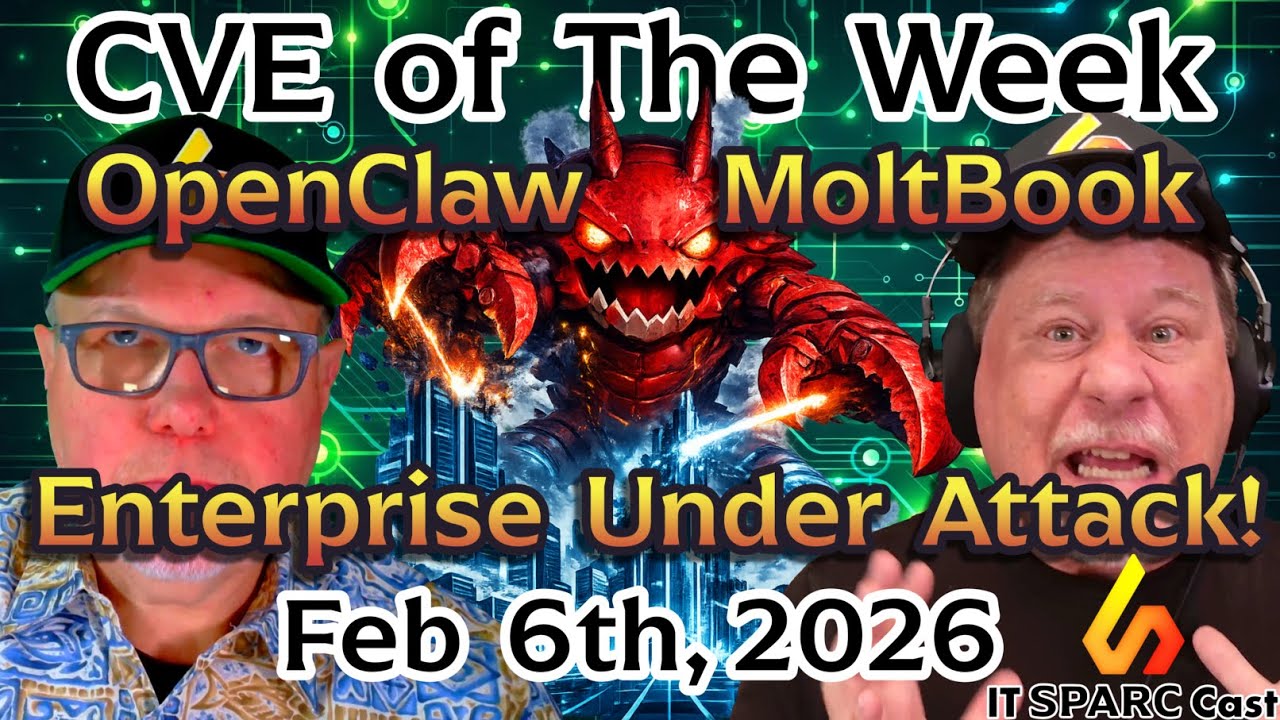

Почему OpenClaw на рабочих компьютерах подвергает риску корпоративные данные

Автор: IT SPARC Cast

Загружено: 2026-02-06

Просмотров: 406

Описание:

Системы искусственного интеллекта, такие как OpenClaw, представляют собой будущее автоматизации, производительности и интеллектуальных рабочих процессов — но сегодня они также представляют собой серьезный и недооцененный риск для корпоративной безопасности.

В этом выпуске IT SPARC Cast — CVE недели — Джон и Лу разбирают, почему запуск OpenClaw (и связанных платформ, таких как MoltBook) на корпоративном оборудовании или с доступом к корпоративным данным опасен уже сейчас, даже если долгосрочная перспектива выглядит многообещающей.

Обсуждение сосредоточено на трех типах пользователей OpenClaw:

1. Экспериментаторы в изолированных средах — пользователи, запускающие OpenClaw в изолированных лабораториях или тестовых средах без доступа к корпоративным данным.

2. Пользователи выделенных виртуальных машин/оборудования — пользователи, запускающие OpenClaw отдельно, но предоставляющие ему доступ к облачным сервисам, электронной почте или внутренним API.

3. Пользователи, использующие OpenClaw ежедневно — пользователи, устанавливающие OpenClaw непосредственно на рабочие ПК и предоставляющие ему полный доступ к файлам, электронной почте, чату и инструментам автоматизации.

Джон и Лу утверждают, что сегодня в безопасности находится только первая группа.

Группы № 2 и № 3 значительно расширяют поверхность атаки, создавая такие риски, как утечка учетных данных, непрямая инъекция подсказок, утечка данных и компрометация цепочки поставок с помощью сторонних «специалистов».

В эпизоде используется аналогия с «биотермальной ячейкой»: OpenClaw можно безопасно использовать только в изолированном, ограниченном, контролируемом состоянии и при условии, что он рассматривается как потенциально опасный. Без этих мер контроля он превращается в скрытый механизм утечки данных, работающий исключительно в рамках разрешенных корпоративных рабочих процессов.

Вывод для ИТ-руководителей очевиден:

HR и ИТ-специалисты должны действовать сообща, чтобы определить политики, запрещающие запуск OpenClaw и MoltBook на корпоративных устройствах или доступ к корпоративным данным до тех пор, пока не будут созданы надлежащие механизмы управления, инструменты и средства контроля безопасности.

⸻

🔚 Итоги и ссылки

Подписывайтесь и общайтесь с нами:

IT SPARC Cast

@ITSPARCCast на X

/ sparc-sales на LinkedIn

John Barger

@john_Video на X

/ johnbarger на LinkedIn

Lou Schmidt

@loudoggeek на X

/ louis-schmidt-b102446 на LinkedIn

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: