Мониторинг рабочих нагрузок AWS с помощью TryHackMe | Полное руководство 2026 года

Автор: Djalil Ayed

Загружено: 2026-03-06

Просмотров: 172

Описание:

🐅 Узнайте, как работают приложения в AWS и что вам нужно знать для эффективного мониторинга их работы.

🐄 🐐 Ссылка на комнату: https://tryhackme.com/room/monitoring...

🦊 Цели обучения 🦊

🎯 Изучение EC2 Systems Manager и EC2 Auto Scaling

🎯 Изучение проблем мониторинга контейнеров в AWS

🎯 Знакомство с Falco как инструментом для мониторинга среды выполнения с учетом контейнеров

🎯 Изучение менее распространенных атак с участием функций AWS Lambda

🎯 Практическое применение материала в Splunk с использованием CloudTrail и наборов данных Falco

[Временные метки]

[00:00:00] Задание 1: Введение

[00:01:55] Задание 2: Мониторинг EC2

[00:07:30] Задание 3: Falco для EC2

[00:15:40] Задание 4: Мониторинг контейнеров

[00:20:19] Задание 5: Falco для контейнеров

[00:28:43] Задание 6: Теория AWS Lambda

[00:39:20] Задание 7: Практика AWS Lambda

[00:48:36] Задание 8: Заключение

🦊 Задания в комнате: 🦊

🍎 Задание 1: Введение

🦬 Задание 2: Мониторинг EC2

Какие события CloudTrail можно использовать для отслеживания команд и сессий SSM?

Какой сервис AWS регулирует количество экземпляров EC2 в соответствии со спросом?

🦓 Задание 3: Falco для EC2

Изучите низкоуровневые события Falco, поступающие из ec2-demo. Когда был изменен локальный пароль Моргана Блейка?

Какое имя репозитория GitHub Морган клонировал на виртуальную машину?

Теперь перейдем к высокоуровневым оповещениям, поступающим из srv-prodgw. Какое правило вызвало оповещение, которое вы видите?

🦙 Задание 4: Мониторинг контейнеров

Имеет ли экземпляр EC2 доступ к событиям своих контейнеров? (Да/Нет)

Похож ли первоначальный доступ к контейнерам на доступ обычного EC2? (Да/Нет)

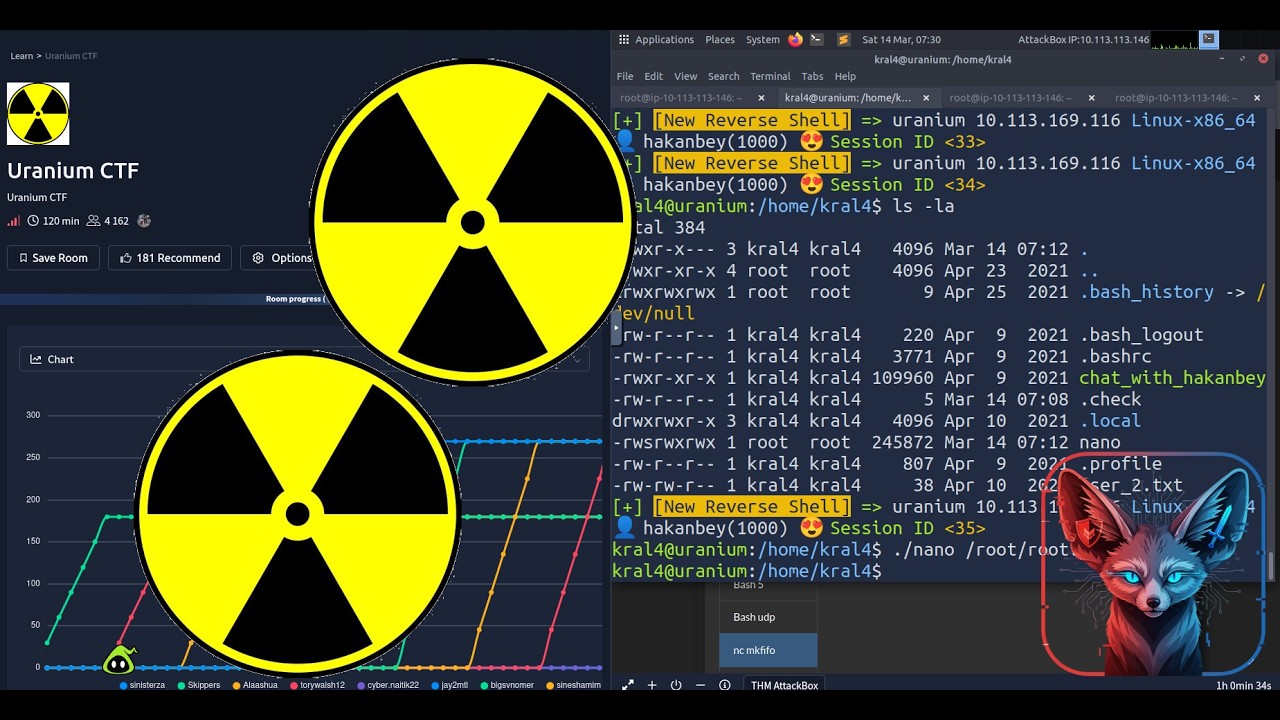

🦒 Задание 5: Falco для контейнеров

Какие два контейнера видны в логах Falco?

Какой образ контейнера использует веб-контейнер?

Какой абсолютный путь к веб-серверу Apache?

Какая была первая команда обнаружения, выполненная через веб?

Какая командная строка позволила злоумышленнику открыть обратную оболочку?

🐪 Задание 6: Теория AWS Lambda

Какая роль была назначена функции при ее создании?

Каков codeSha256 функции после изменения ее кода?

Вскоре после этого роль функции была изменена. Как называется новая роль выполнения?

Наконец, функция стала общедоступной. Какое событие CloudTrail подтверждает эту ошибку конфигурации?

🐹 Задание 7: Практика AWS Lambda

Какой пользователь и ключ доступа взаимодействовали с сервисом Lambda?

Злоумышленник перезаписал код Lambda вредоносным кодом. Каков размер загруженного кода Python?

Вредоносный код запустил два экземпляра EC2. Каковы их идентификаторы экземпляров? (По возрастанию, через запятую)

Код был снова обновлен для установки криптомайнеров на EC2 через SSM. Какое «имя документа» SSM использовал злоумышленник для установки вредоносного ПО?

Какой user-agent использовался Lambda для запуска вредоносного кода?

🐀 Задание 8: Заключение

⚠️ Только для образовательных целей

Этот контент предназначен только для образовательных целей и авторизованного тестирования на проникновение. Всегда убедитесь, что у вас есть разрешение, прежде чем тестировать на каких-либо системах.

Не забудьте поставить 👍 ЛАЙК и 🔔 ПОДПИСАТЬСЯ, чтобы получать больше уроков по кибербезопасности!

#tryhackme

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: