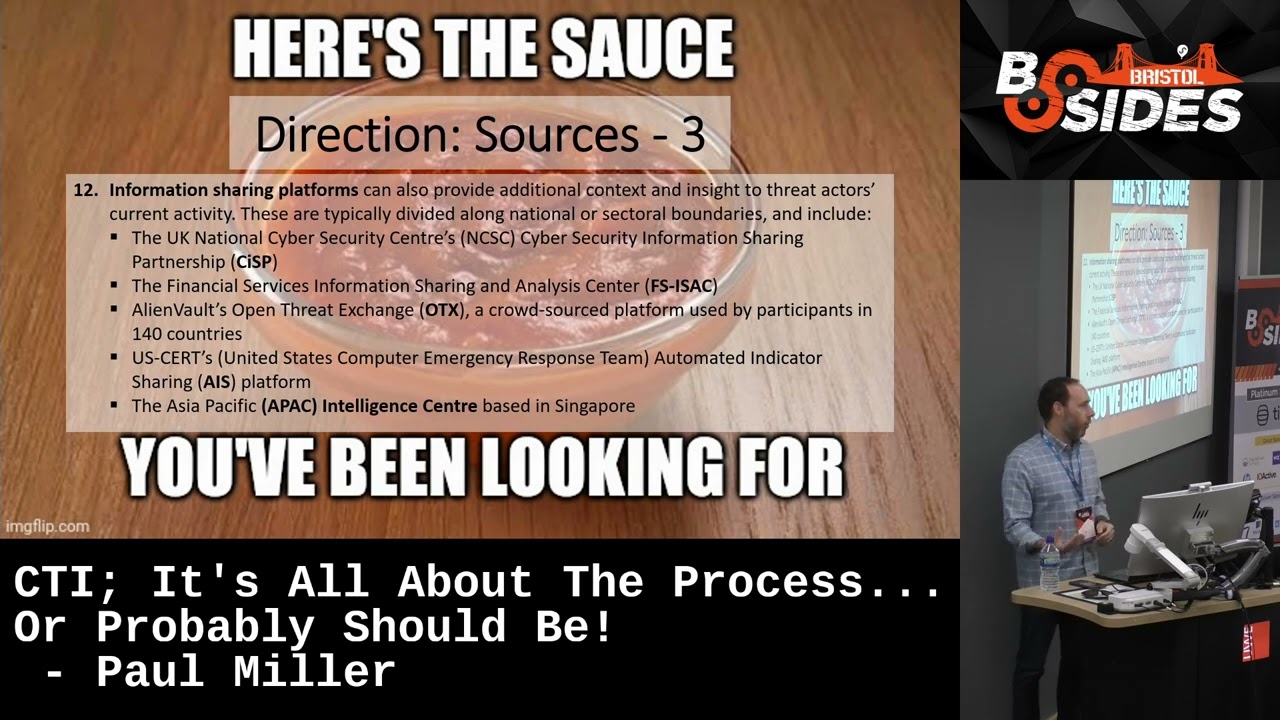

CTI; It's All About The Process... Or Probably Should Be !- Paul Miller

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке:

Арестович & Шелест: День 1454. Дневник войны. Сбор для военных👇

Understanding, Preventing, And Responding To Cyber Extortion - Victor Onyenagubom

Hacking Planes. What Can We Learn On The Ground From Vulnerabilities In The Air? - Ken Munro

6 бесплатных инструментов для работы со спутниковыми снимками, которые должен знать каждый следов...

Серия лекций «Генеративный искусственный интеллект в высшем образовании»: д-р Мартин Комптон

Ctrl+Alt+Defeat: Using Threat Intelligence To Navigate The Cyber Battlefield - Sophia McCall

Проблема нержавеющей стали

LLM и GPT - как работают большие языковые модели? Визуальное введение в трансформеры

OSINT для новичков: найдите всё о юзернейме и фото с Sherlock и Google Dorks!

Автоматизация взлома оборудования с помощью кода Клода

Катастрофа в столице / Захват Киева Россией?

Понимание GD&T

Дарио Амодеи — «Мы близки к концу экспоненты»

Как сделать фотографию с помощью скотча (безлинзовая съемка)

Вся IT-база в ОДНОМ видео: Память, Процессор, Код

Три невидимые силы, которые тайно контролируют каждый атом вашего тела.

Как производятся микрочипы? 🖥️🛠️ Этапы производства процессоров

Сисадмины больше не нужны? Gemini настраивает Linux сервер и устанавливает cтек N8N. ЭТО ЗАКОННО?

OpenClaw Creator: Почему 80% приложений исчезнут

![1. CS50 на русском: Лекция #1 [Гарвард, Основы программирования, осень 2015 год]](https://imager.clipsaver.ru/SW_UCzFO7X0/max.jpg)

1. CS50 на русском: Лекция #1 [Гарвард, Основы программирования, осень 2015 год]