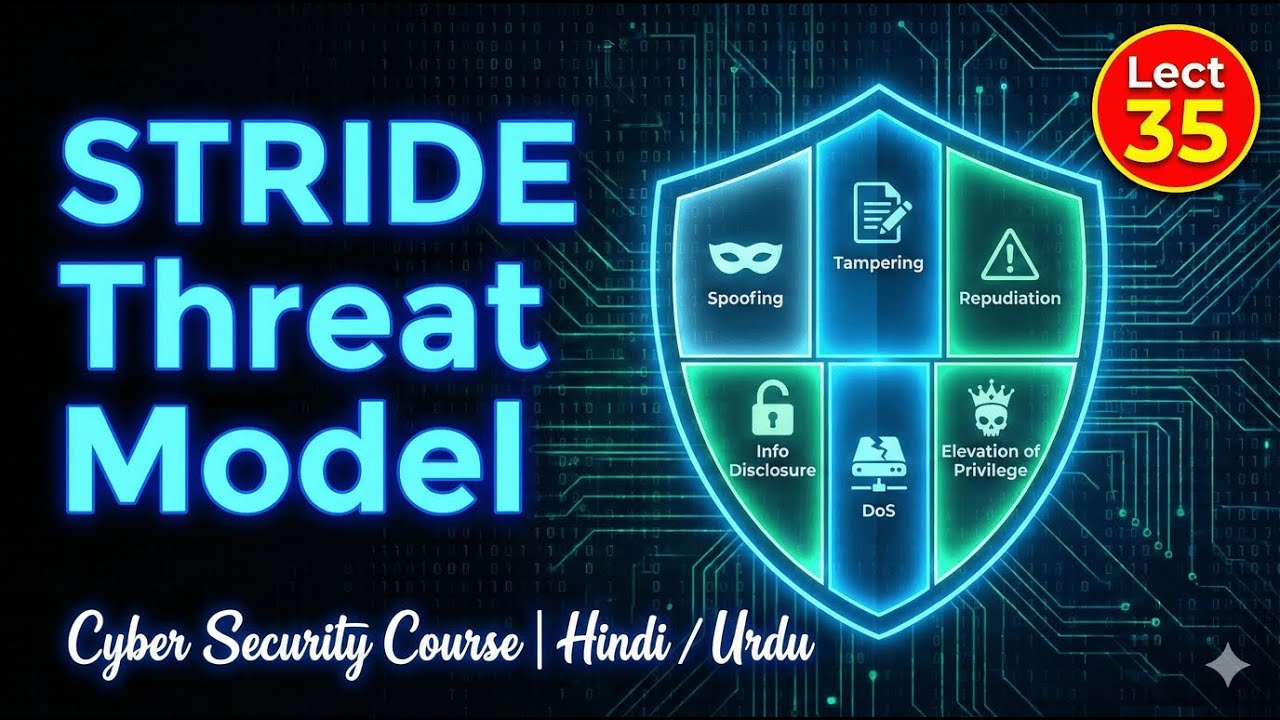

Lect 35: STRIDE Threat Model explained| Cyber Security Full Course in Hindi/Urdu

Автор: CodeGuard Academy

Загружено: 2025-12-17

Просмотров: 104

Описание:

Welcome to Lecture 35 of the Cyber Security Full Course (Hindi/Urdu)!

In this lecture, we explain the STRIDE Threat Modeling Framework in a simple, practical, and beginner-friendly way.

STRIDE is a core concept in threat modeling, secure design, and application security. Whether you’re a bug bounty hunter, penetration tester, developer, or blue teamer, this lecture will help you think like an attacker and a defender.

What You’ll Learn in This Lecture:

What is Threat Modeling?

Introduction to STRIDE Framework (Microsoft)

Detailed explanation of each STRIDE category:

Spoofing

Tampering

Repudiation

Information Disclosure

Denial of Service

Elevation of Privilege

Course Playlist (Start Here): • Cyber Security Full Course in Hindi/Urdu b...

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: