CIS Critical Security Controls

Автор: Cyber Security Entertainment

Загружено: 2022-08-28

Просмотров: 1093

Описание:

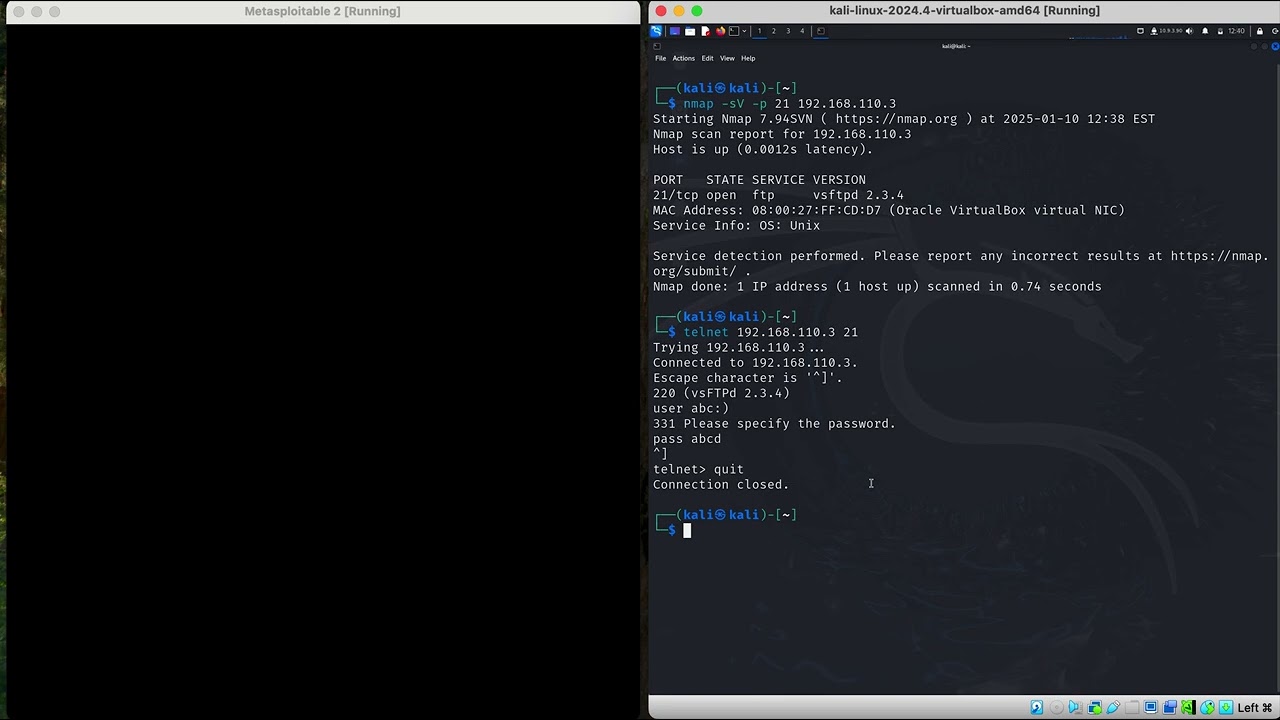

This video explains 18 x CIS Controls in detail, including purpose, design principles, 3x implementation Groups (IGs) and 153 Safeguards.

https://www.cisecurity.org/controls/v8

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: