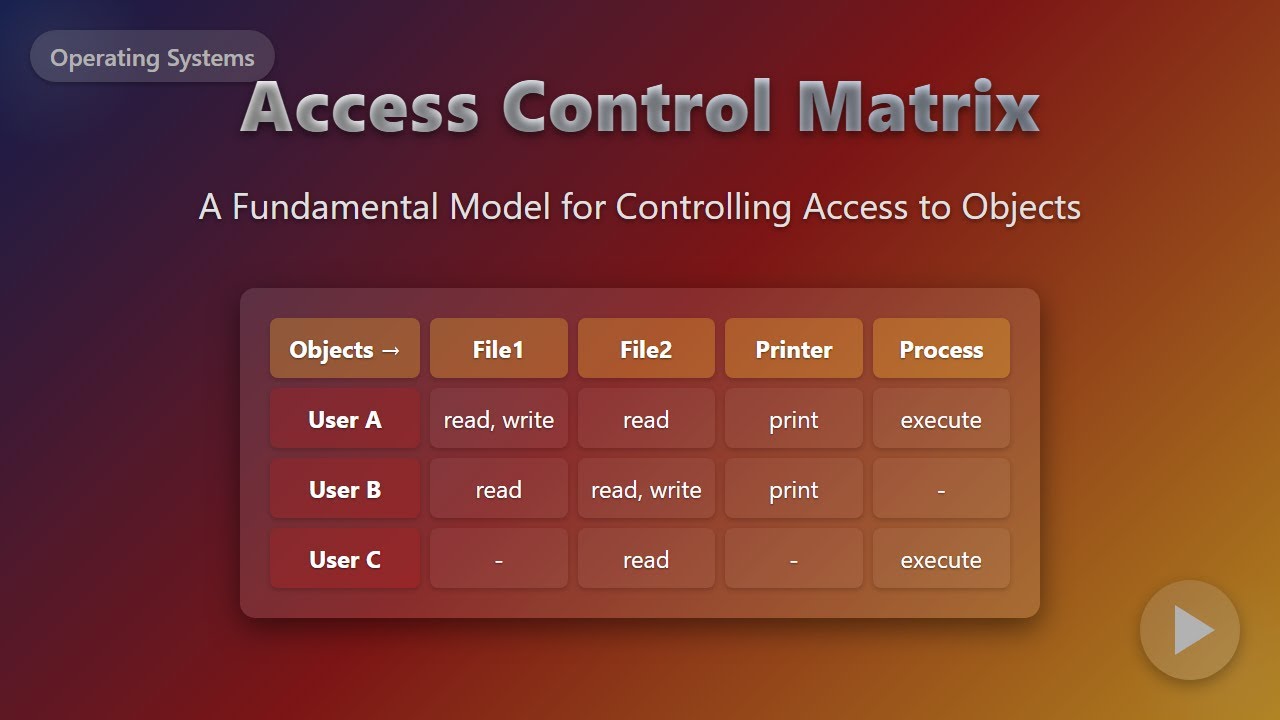

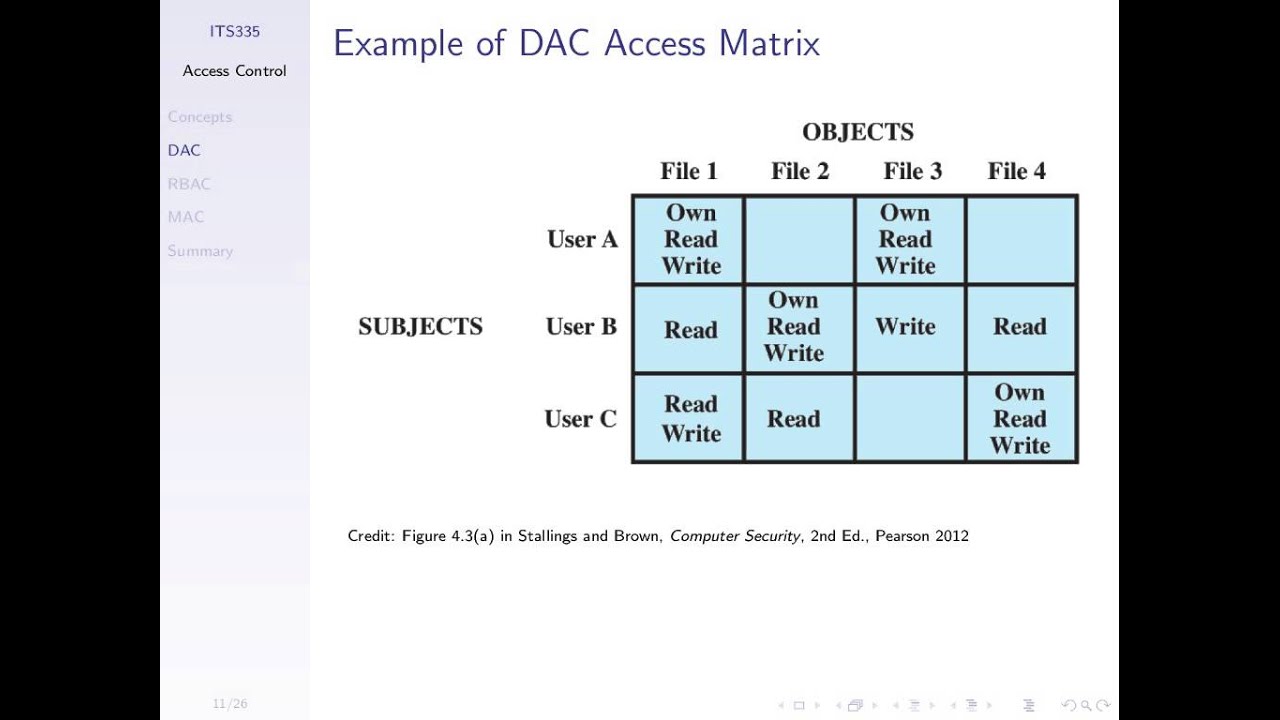

Example Access Control Matrix

Автор: Udacity

Загружено: 2016-06-06

Просмотров: 22693

Описание: This video is part of the Udacity course "Intro to Information Security". Watch the full course at https://www.udacity.com/course/ud459

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: