How Hackers ACTUALLY Break In (Cybersecurity Kill Chain Explained)

Автор: The CISO Perspective

Загружено: 2024-11-22

Просмотров: 2734

Описание:

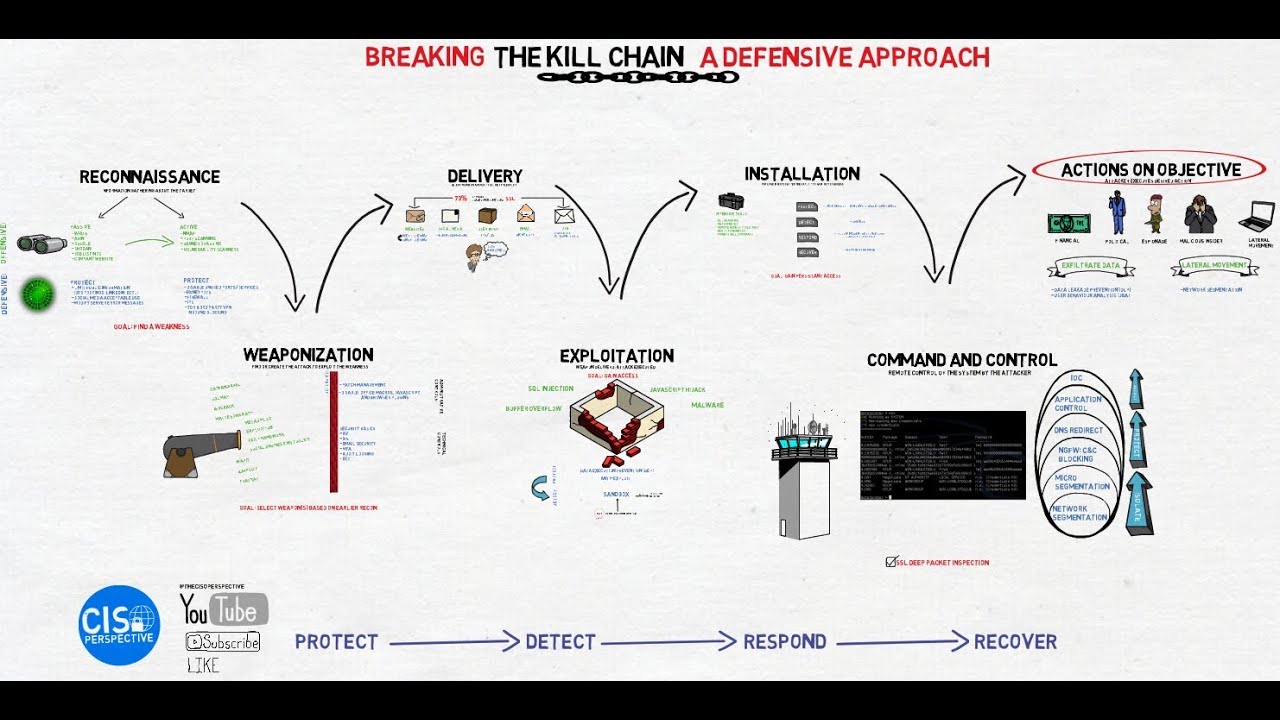

The Cybersecurity Kill Chain is a model for describing the steps an attacker must complete to carry a successful attack.

Check out the full video here: • Breaking The Kill-Chain: A Defensive Approach

In this video, we'll look at defensive tools we can apply at every phase of the kill chain as part of a multi layered security strategy.

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: