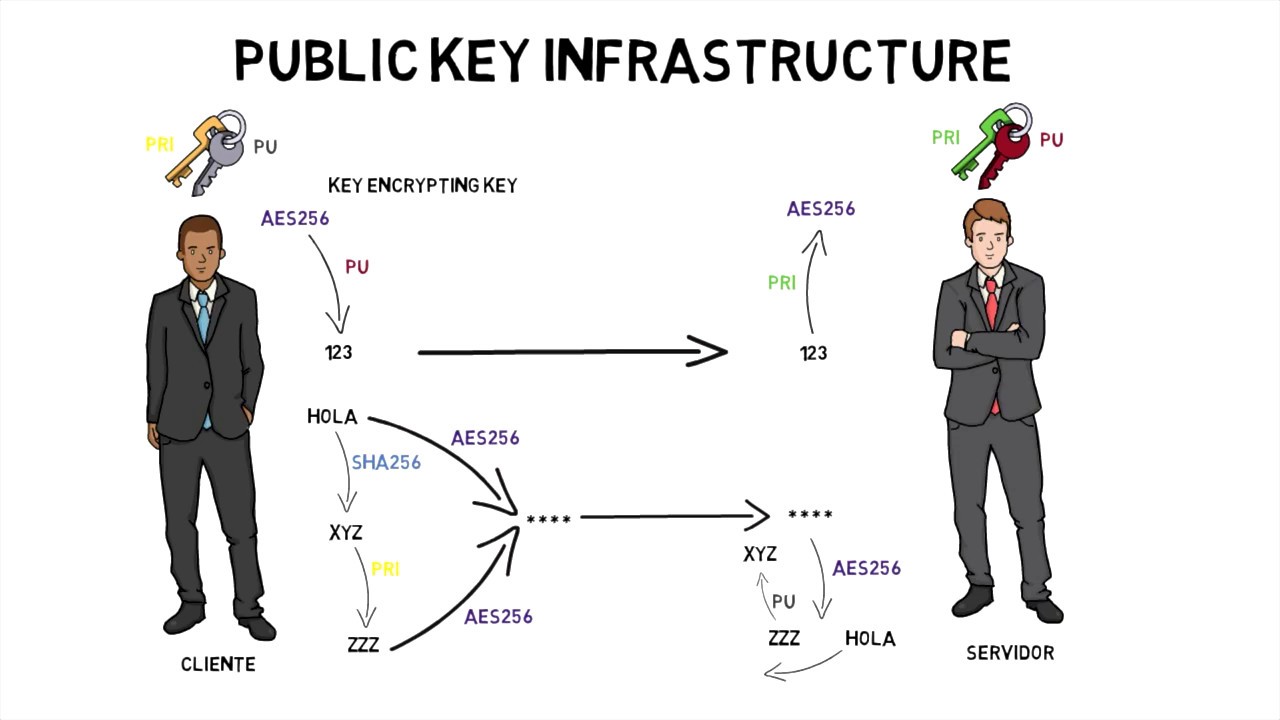

Autenticación, Firmas Digitales y PKI

Автор: David Pereira

Загружено: 2022-07-22

Просмотров: 4262

Описание:

En este video explicamos varios conceptos relacionados con la protección de la información, la identidad y cómo funcionan estos mecanismos, por ejemplo Las llaves de infraestructura pública - PKI.

_____________________________________________

🎓 ¿Quieres aprender más? Capacítate en nuestra academia: https://academia.secpro.co/es/

Sígueme en mis redes sociales:

✅Twitter: / davidpereiracib

✅LinkedIn: / davidfpereira

✅Página Web: https://secpro.co

✅Facebook: / 100027280057880

✅Si quieres apoyarme en Patreon: / ciberseguridad

_______________________________________

Seguro

Protegido

Ciberseguridad

Blinda

Kali

Hacking Pentesting

NAC

MAC

Aprende

Aprender

Practica

Capacitacion

Network

Access

Control

WiFi

Wireless

Inalámbrica Ethical

Pruebas Hackear

Hackeo

Ataque

Desarrollo PyCharm VisualStudio Code

Linux

Windows

MACOSx

Script

Scripting Python

Python2 Python3 Vulnerabilidad Vulnerability Exploit Backdoor Malware Ransomware

Virus

Seguro

Phishing

Ingeniería

Social

Ingenieria

Engaño

Apt

Gusano

Troyano

FUD

DNS

Exfiltrar

Cifrado

Encriptado

Descifrar

Comptia

Ceh

oscp

Forense

Computo

Evidencia

IoT

Bluetooth

Sniffer

Wireshark ________________________________________

Websites: SecPro en Español: https://secpro.co

SecPro United States: https://secpro.llc

________________________________________

#secpro

#Protegido

#Ciberseguridad

#Blinda

#Kali

#Hacking Pentesting

#NAC

#MAC

#Aprende

#Aprender

#learn

#Practica

#Capacitacion

#Network

#Access

#Control

#WiFi

#Wireless

#Inalámbrica

#Ethical

#Pruebas

#Hackear

#Hackeo

#Ataque

#Desarrollo

#PyCharm

#VisualStudio

#Code

#Linux

#Windows

#MACOSx

#Script

#Scripting

#Python

#Python2

#Python3

#Vulnerabilidad

#Vulnerability

#Exploit

#Backdoor

#Malware

#Ransomware

#Virus

#Seguro

#Phishing

#Ingeniería

#Social

#Engaño

#Apt

#Gusano

#Troyano

#FUD

#DNS

#Exfiltrar

#Cifrado

#exfiltration

#Encriptado

#Descifrar

#Comptia

#Ceh

#oscp

#Forense

#Computo

#Evidencia

#IoT

#Bluetooth

#Sniffer

#Wireshark

#bug

#bugs

#bounty

#hackerone

#bugcrowd

#bugbounty

#hacking

#cyber

#security

#cybersecurity

#bounties

#ethical

#hacking

#hunting

#burp

#suite

#framework

#burpsuite

#etico

#hacker

#pentest

#certificate

#red

#teaming

#tips

#course

#python

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: