Verschlüsselungsverfahren (symmetrisch, asymmetrisch, hybrid) - it-archiv.net

Автор: task media

Загружено: 2015-04-14

Просмотров: 142892

Описание:

Verschlüsselungsmethoden / Arten

Symmetrische Verschlüsselung

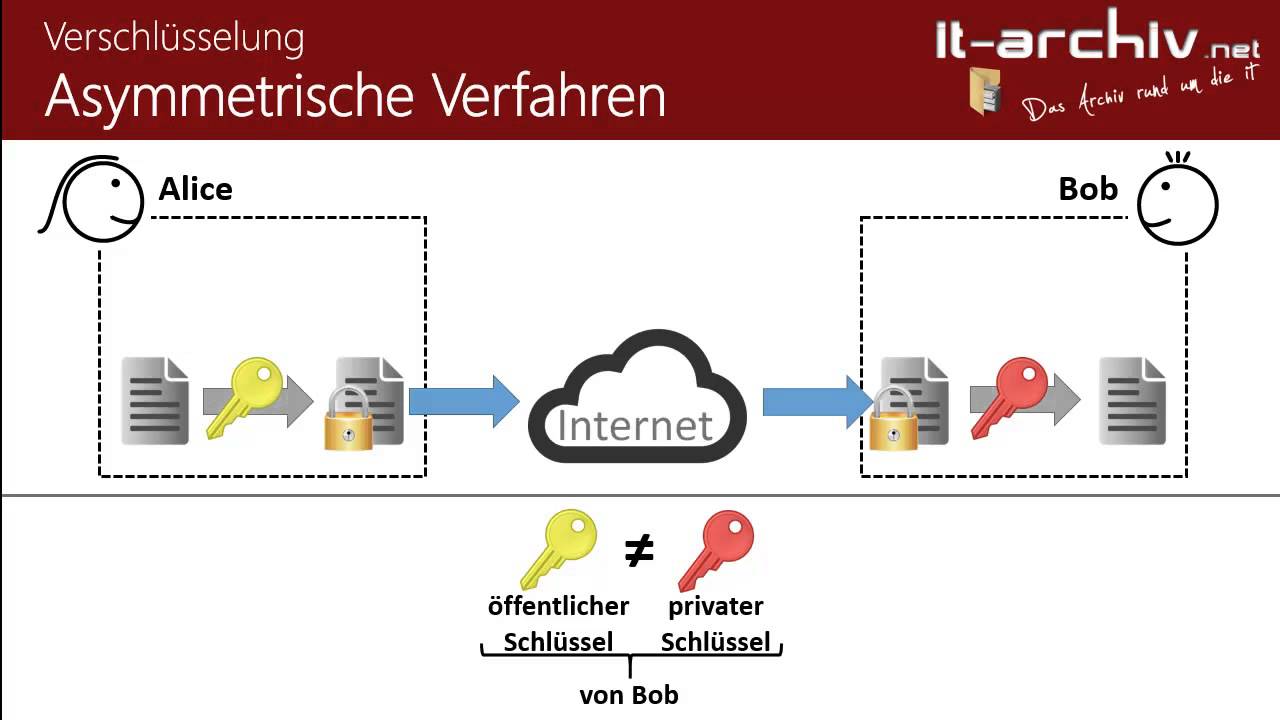

Asymmetrische Verschlüsselung

Hybrid Verfahren / Verschlüsselung

Besucht auch unsere Website:

http://www.it-archiv.net

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: