DNS Security and Reconnaissance - Network Recon without Detection

Автор: David Hoelzer

Загружено: 2011-09-06

Просмотров: 2310

Описание:

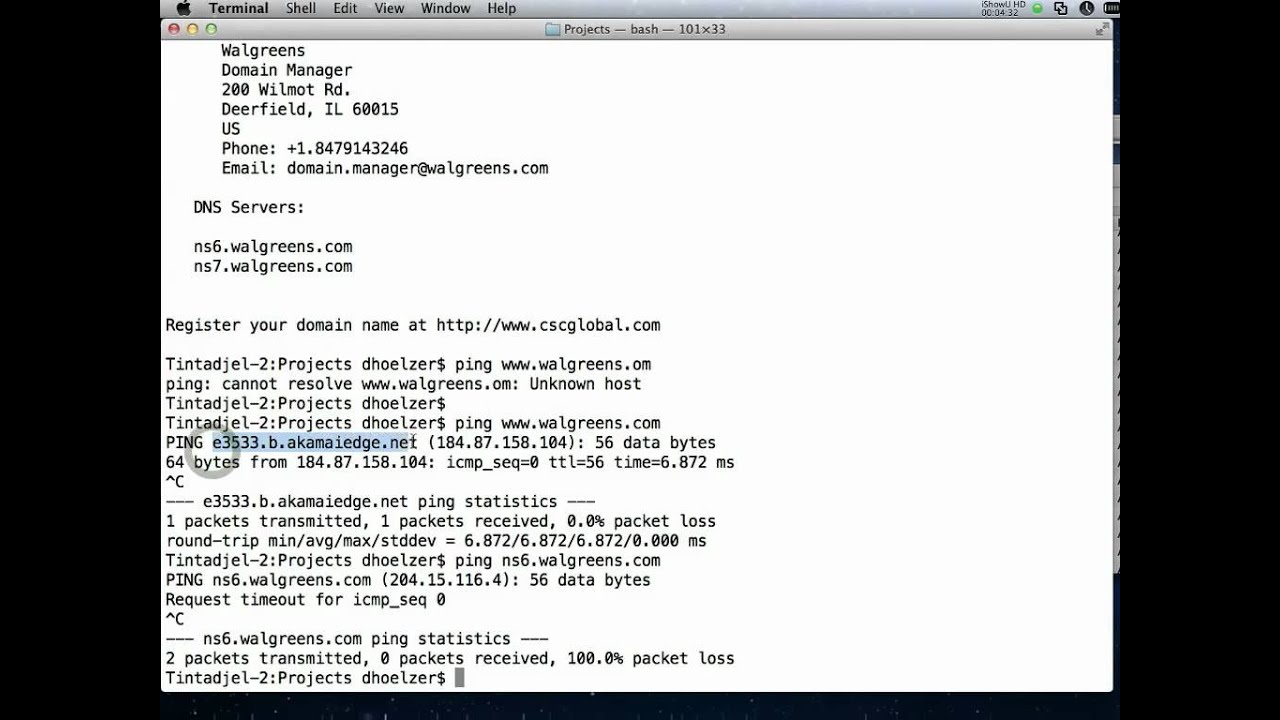

DNS reconnaissance is a powerful way to research an organization's network infrastructure without ever tripping an alarm in the IDS/IPS if you know what you're doing. In this episode we take a look at a few items that should be examined when it comes the DNS configuration and demonstrate the kind of information that can be revealed when the DNS zone information hasn't been properly secured.

Of course, now that you can identify the security issues and know what questions to ask during an audit, you may want to know how you can prevent this problem! Tune in next week for an overview of the solution and things to look for to ensure that your network is properly protected from hackers!

The tool demonstrated here for the reverse network lookup recon is called "ReverseMapper" and can be obtained from http://it-audit.sans.org/community/do...

More episodes available at http://auditcasts.com

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: