Ethical Hacking class 18 WEP Cracking - Theory Behind Cracking WEP Encryption || Ethical hacking

Автор: Future Tec

Загружено: 2022-06-03

Просмотров: 468

Описание:

Hello and welcome.I'm an ethical hacker, a computer scientist and I'll be your instructor in this course.I'm gonna teach you ethical hacking from scratch.So I'm going to assume that you have no prior knowledge and by the end of it, you'll be at a high intermediate level.So we'll start by teaching you how to

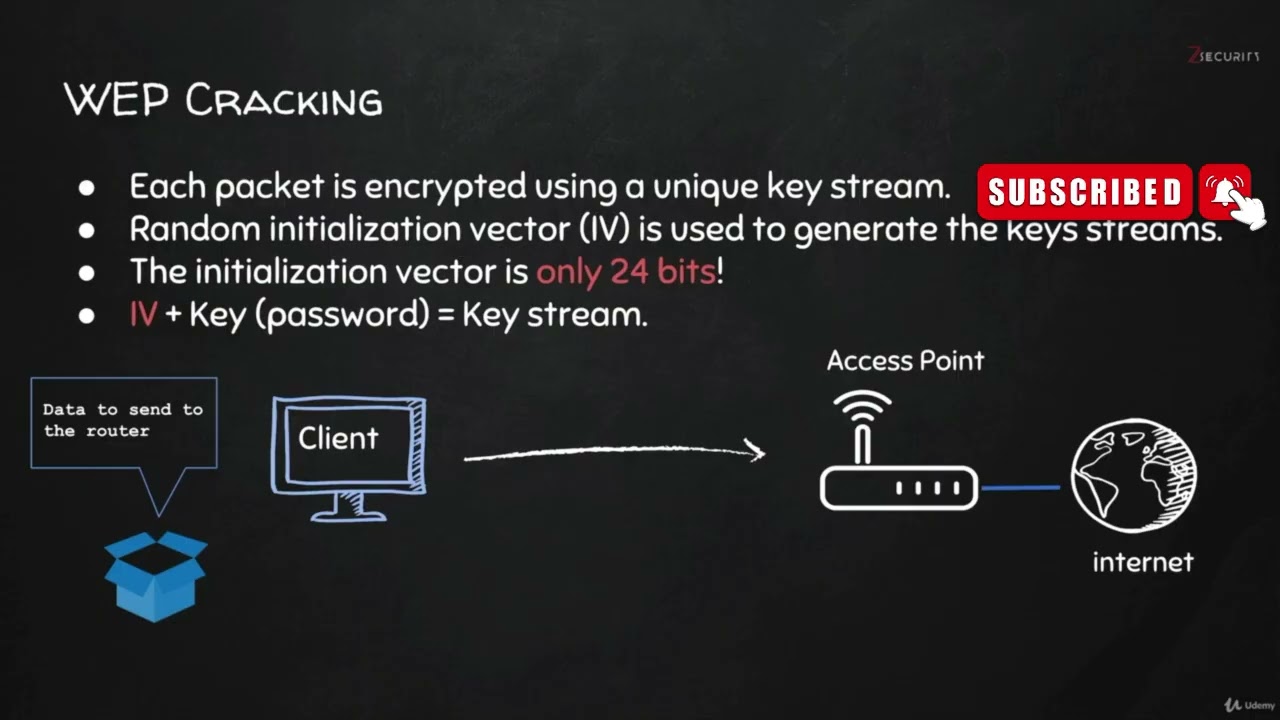

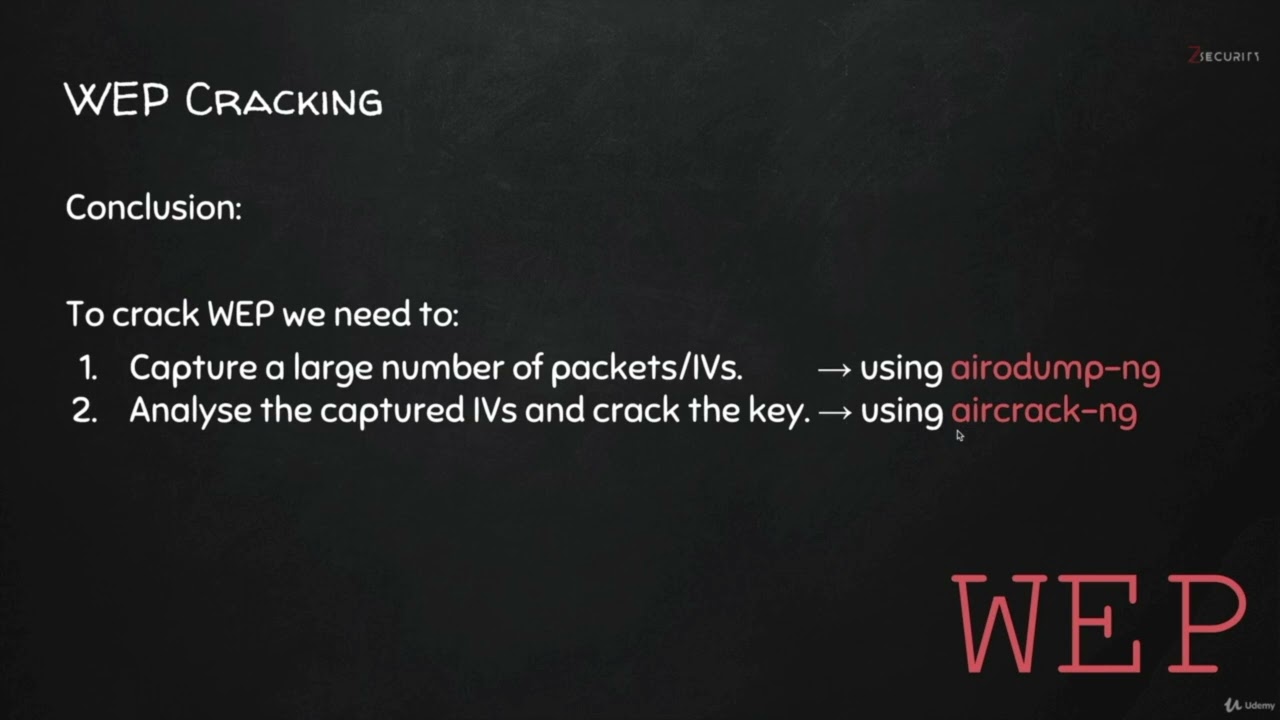

set up a 'penetration testing lab' and how to install the needed software, so you can practice hacking safely.the course is divided into four main penetration testing sections.The first is the network hacking section, where you learn how networks work,how devices communicate with each other and how to exploit this method of communication,to control all the connections around you, crack Wi-Fi keys and gain access to Wi-Fi networks.Whether they use web, WPA

or WPA2 and intercept data to captureusernames, passwords, chat messages or anything that anybody does on the same network.Once done with this, we'll move to the gaining access section,where you'll learn how to gain access to

servers and personal computers.So first, you'll learn how to gather comprehensive information about your target,discover vulnerabilities and exploit them to gain full control over the target system.Not only that but you'll also learn how to

generate undetectable backdoorsand use social engineering to deliver them to your target,as a fake update or as a PDF or an image or any other file that they might be interested in.You'll also learn how to spoof emails, so when they're delivered to your target,they appear as if they're sent from a friend,from their boss or from any address that they're likely to interact with.Once done with all of this, we'll move to the post exploitation section,where you'll learn what can you do with the access that you gained in the previous sections.o you'll learn how to interact with the file system, how to execute system commands,record key strikes, open the webcamand even use the hacked computer as a pivot to hack into other computers.Once done with all of this, we'll move to the website hacking section,

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке:

![Hunt Down & Crack WEP Wi-Fi Networks [Tutorial]](https://imager.clipsaver.ru/rJXQYmG5uNY/max.jpg)