GitLab — произвольное чтение файлов с использованием символических ссылок (29 000 долларов)

Автор: Bug Bounty Reports Explained

Загружено: 2022-10-18

Просмотров: 7281

Описание:

📧 Подпишитесь на BBRE Premium: https://bbre.dev/premium

✉️ Подпишитесь на рассылку: https://bbre.dev/nl

📣 Следите за мной в Твиттере: https://bbre.dev/tw

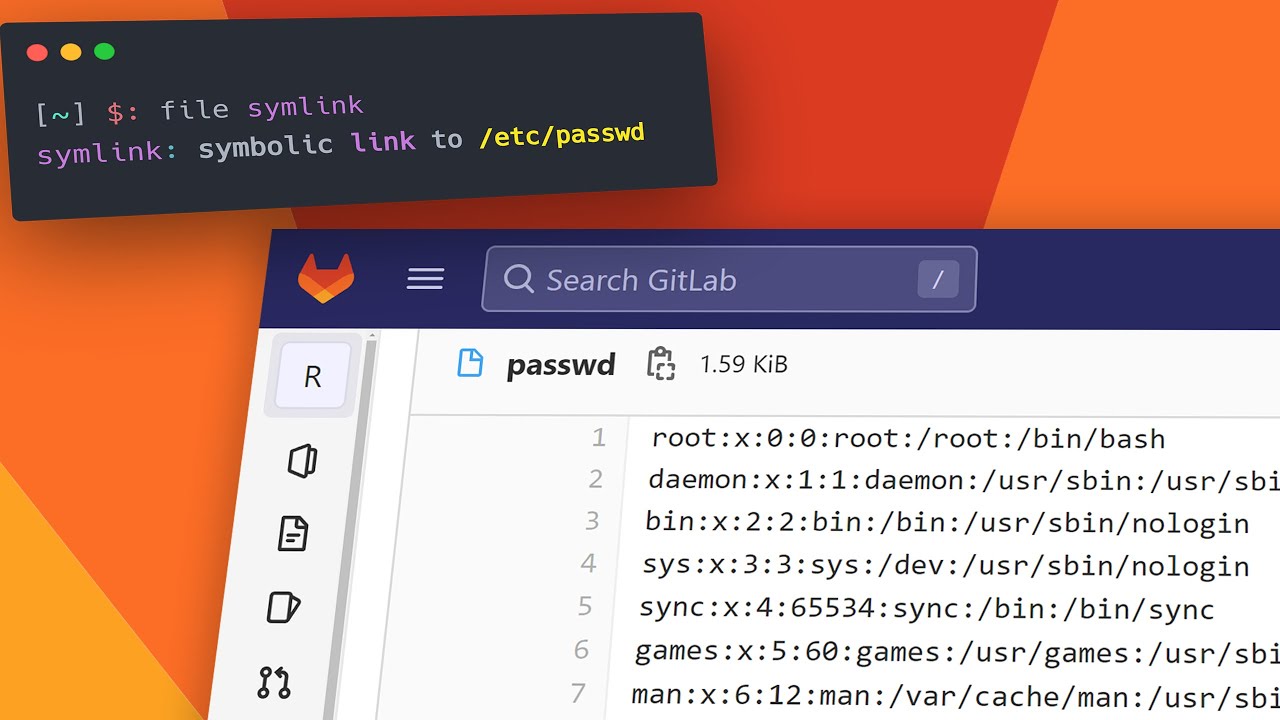

Это видео посвящено уязвимости в GitLab, которая позволяла читать любые файлы с сервера. Автор сообщения, Уильям Боулинг, получил вознаграждение в размере 29 000 долларов за обнаруженную ошибку.

🖥 Получите 100 долларов в виде кредитов для Digital Ocean: https://bbre.dev/do

Отчет: https://hackerone.com/reports/1439593

Твиттер автора: / wcbowling

Временные метки:

00:00 Вступление

00:34 Импорт групп GitLab

02:00 Символические ссылки

04:30 POC - чтение произвольных файлов в GitLab

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: