What Makes Ghidra the Most Dangerous Tool in Cybersecurity?

Автор: Yaniv Hoffman

Загружено: 2024-11-22

Просмотров: 16872

Описание:

Explore how Ghidra, the powerful reverse engineering tool developed by the NSA, has revolutionized the field of cybersecurity and transformed the way professionals analyze and understand complex software systems. In this video, we dive into the features that make Ghidra a game-changer, from its disassembly and decompilation capabilities to its collaborative framework designed for teams. Whether you're an IT professional, cybersecurity enthusiast, or someone pursuing a career in ethical hacking or malware analysis, this video will provide valuable insights into how Ghidra simplifies reverse engineering tasks and supports cyber defense strategies.

Learn why cybersecurity professionals are leveraging Ghidra for malware detection, vulnerability research, and software security analysis. Discover how this free and open-source tool compares to other industry standards like IDA Pro, and why it’s become an essential part of any cybersecurity toolkit.

If you're looking to enhance your skills in reverse engineering, break into the exciting world of cybersecurity, or stay updated on top tools for IT and technology experts, this video is a must-watch. Don’t miss out—hit play now and take your cybersecurity knowledge to the next level! Subscribe for more cybersecurity tutorials and insights.

#Ghidra #ReverseEngineering #Cybersecurity #ITProfessionals #EthicalHacking

💙 Buy Me A Coffee: https://buymeacoffee.com/yanivhoffman

🌌 BlueSky: @yanivhoffman.bsky.social

🐦 X (Twitter): @yanivhoffman

💼 LinkedIn: / yanivhoffman

🌐 My Website: yanivhoffman.com (Personal)

📚 OccupyTheWeb Books - Affiliate Links:

1️⃣ Become a Master Hacker: https://amzn.to/3Eq6vX4

2️⃣ NEW BOOK: Network Basics for Hackers: https://amzn.to/3YNd1iz

3️⃣ Linux Basics for Hackers: https://amzn.to/3Sdoh5i

📖 Pre-order: Python Basics for Hackers (Autographed & 50% off): https://www.hackers-arise.com/online-...

🛒 Hackers-Arise - Online Store: https://www.hackers-arise.com/online-...

🌐 OccupyTheWeb Community - Hackers-Arise:

🎟️ 20% Coupon Code: "YANIV" (Use for everything in the store!)

⏱️ Chapters:

00:00-01:12 - 🗒️ What We'll Cover Today

01:12-02:13 - 📖 New OTW Book Announcement!

02:13-04:14 - 🛠️ The Most Important Tools in Cybersecurity

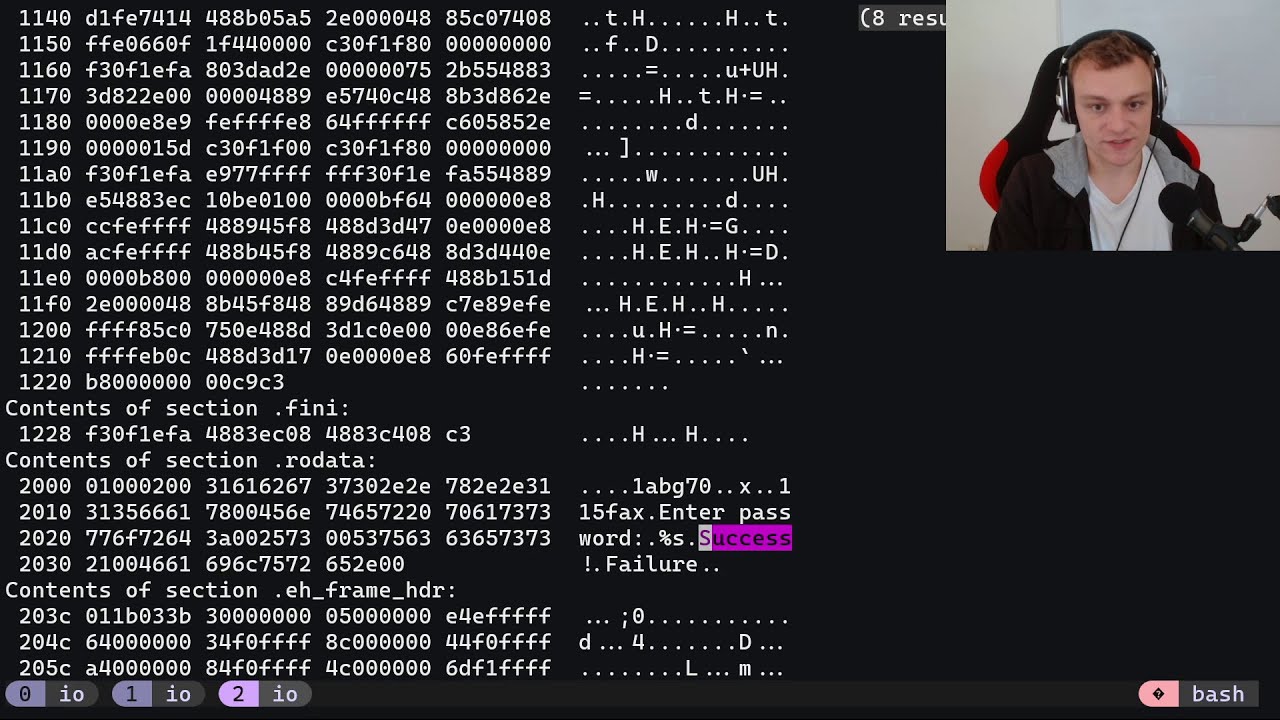

04:14-08:47 - 🔍 Introduction to Ghidra Tool

08:47-16:47 - 🚀 How to Use Ghidra (Step-by-Step)

16:47-28:59 - ⚙️ Simple vs. Advanced Ways to Use Ghidra

28:59-35:40 - 🖥️ SMBV1 Analysis

35:40-48:17 - 🧑💻 Decompiling the Main Function with Ghidra

48:17-57:51 - 🔓 How Do People Crack Software?

57:51-1:01:39 - 📌 Summary and Conclusion

🎥 Watch More Cybersecurity Fundamental Videos:

1️⃣ Radio Signal Jamming: • Radio Jamming Attacks Are Getting More Sop...

2️⃣ The World's Most Powerful Cyber Armies: • Cyber Warfare explained: Ranking the Most ...

3️⃣ Hacking IoT Devices: • IoT Security Failures That Put Infrastruct...

4️⃣ HTTP/2 Rapid Reset Attack Explained: • How Hackers Use HTTP/2 for DDoS Attacks: T...

5️⃣ The World's Smallest Hacking Lab: • Build a Mini Ethical Hacking Lab with a Si...

6️⃣ Hacking Wi-Fi Networks: • Capture WiFi Handshakes Automatically Usin...

7️⃣ Hacking IP Cameras: • Hacking IP Cameras: Exploiting Vulnerabili...

8️⃣ How to Become a Master Hacker (With OTW): • how to become a master hacker

9️⃣ Hacking SCADA Systems: • hacking industrial control systems scada

🔟 Software-Defined Radio Hacking: • Learn Radio Hacking with SDR: Ethical Hack...

🐎 Pegasus Spyware: • pegasus the spyware technology

🛠️ Stuxnet: • Explaining cybersecurity terms to 7 years old

🔐 API Hacking: • How Hacking APIs Works | Cybersecurity

🌐 DNS Hacking: • DNS hijacking | Cybersecurity

💻 How to Build a Hacking Box: • how to build your hacking lab

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: