Malware Analysis Part #2: Basic Dynamic Analysis

Автор: Candan BOLUKBAS

Загружено: 2017-06-07

Просмотров: 17124

Описание:

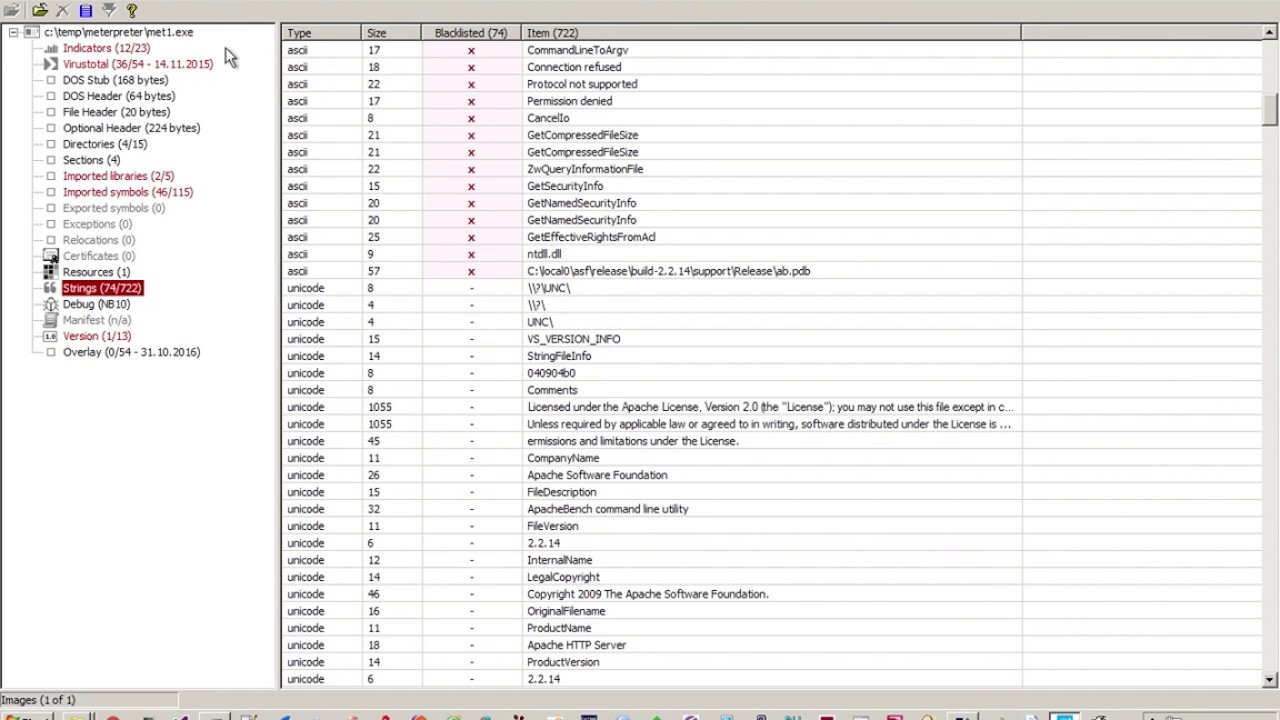

Basic Dynamic Malware Analysis with:

VMware WorkStation = https://www.vmware.com/products/works...

Remnux = https://remnux.org/

ApateDNS = https://www.fireeye.com/services/free...

System Internal Suite (ProcMon, AutoRuns, ProcessExplorer...) = https://technet.microsoft.com/en-us/s...

Process Hacker = http://processhacker.sourceforge.net/

EveryThing Search = http://www.voidtools.com/

Wireshark = https://www.wireshark.org/

(Meetup recording)

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: