Криминалистические команды, которые ДОЛЖЕН знать каждый пользователь LINUX

Автор: Hack the Clown

Загружено: 2025-12-20

Просмотров: 7368

Описание:

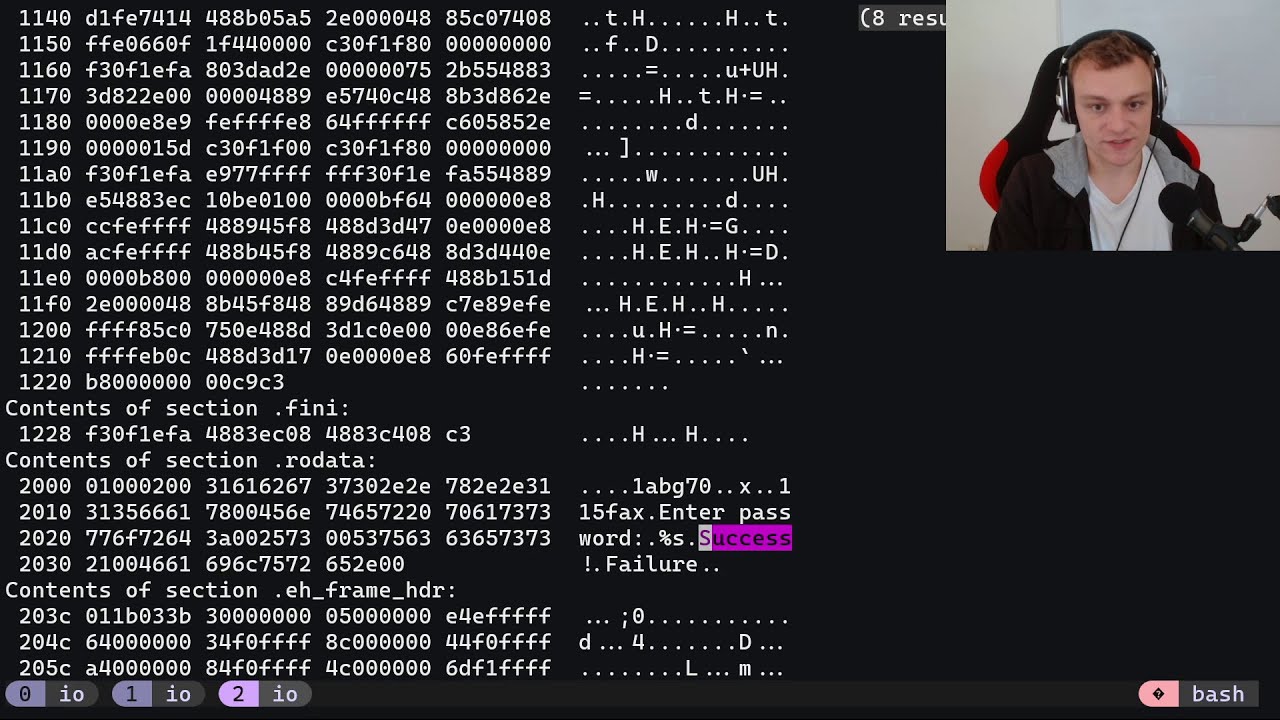

Хакеры могут оставлять артефакты, такие как вредоносные программы, загрузчики и другие временные файлы, внутри скомпрометированной системы Linux.

В этом видео я покажу вам важные команды для их обнаружения и восстановления.

// Теги

#этичныйхакинг #linux #криминалистика #расследование

// Разделы

0:00 - Введение

0:19 - Поиск недавно измененных файлов

1:47 - Поиск по времени последнего обновления метаданных

2:51 - Поиск неизменяемых файлов

3:41 - Восстановление файлов с открытыми дескрипторами файлов

4:12 - Распространенные каталоги с правами записи

5:06 - Поиск недавно установленных программ и инструментов

// Ссылки

Пока нет.

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: