Threat Modeling in 2025 What Works, What Doesn't, What Next

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке:

Getting Started with Threat Modeling — Simplifying the Start

Why Open Source Threat Modeling Tools Fall Short and What to Do Instead

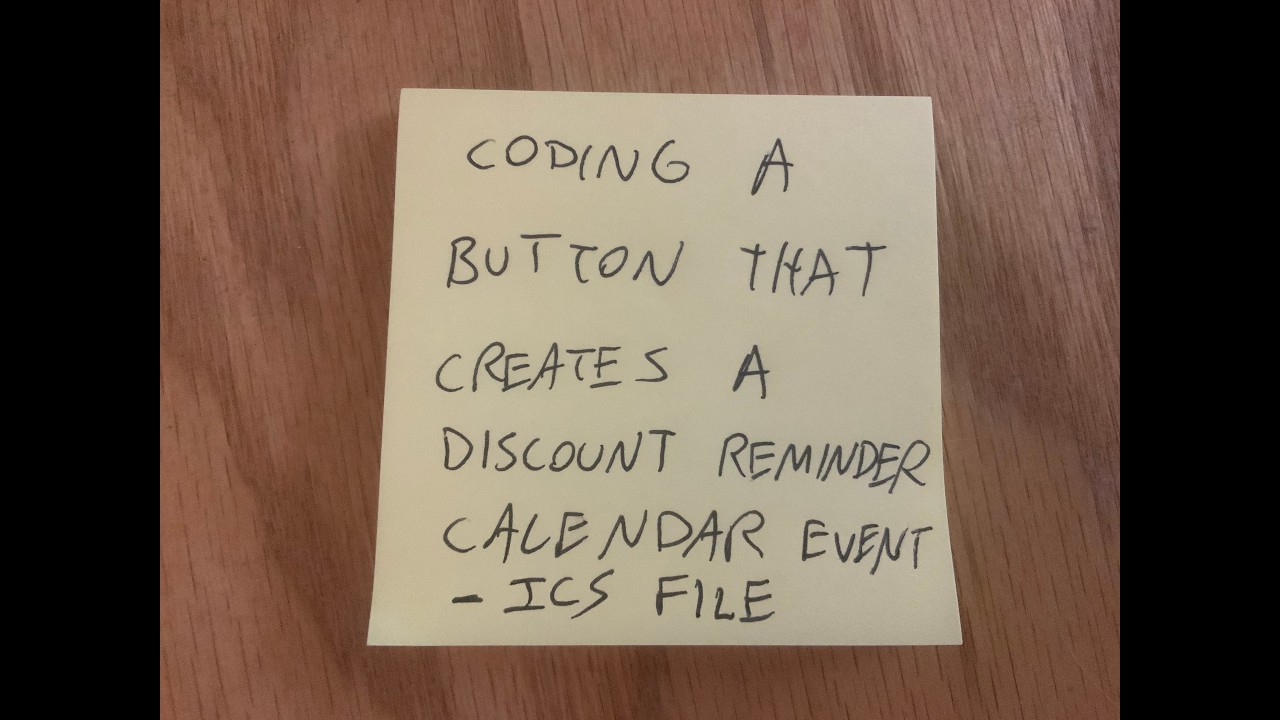

Coding a button that creates a Turo Host Discount reminder for my Turo Guests

Always at the Ready: Continuous Penetration Testing in SD Elements

КАК УСТРОЕН TCP/IP?

The Power of Emotional Intelligence in Business with Josh Fitzgerald

Когда микроконтроллер становится узким местом? Разбираем реальные ограничения STM32

Что НА САМОМ ДЕЛЕ происходит, когда нажимаешь "ПРИНЯТЬ ВСЕ КУКИ"?

Лучший Гайд по Kafka для Начинающих За 1 Час

Как защитить API: Уязвимости и решения

Вся IT-база в ОДНОМ видео: Память, Процессор, Код

Электричество НЕ течёт по проводам — тревожное открытие Ричарда Фейнмана

Лекторий ЭФКО. «Астрохимия: от атома до Вселенной» – астроном Дмитрий Вибе

Это самый глубокий уровень материи?

Кто такой Сергей Брин? Гений, который сбежал от системы и подчинил себе весь интернет.

OSINT для новичков: найдите всё о юзернейме и фото с Sherlock и Google Dorks!

Архитектура интернета и веба | Теоретический курс 2026

Безопасность AI или контроль? Что происходит внутри крупнейших AI-компаний

Anthropic может исчезнуть вместе с Claude

Ontario's Auditor General slams Doug Ford | #onpoli