Infecting the Enterprise: Abusing Office365+Powershell for Covert C2

Автор: Black Hat

Загружено: 2017-12-04

Просмотров: 10090

Описание:

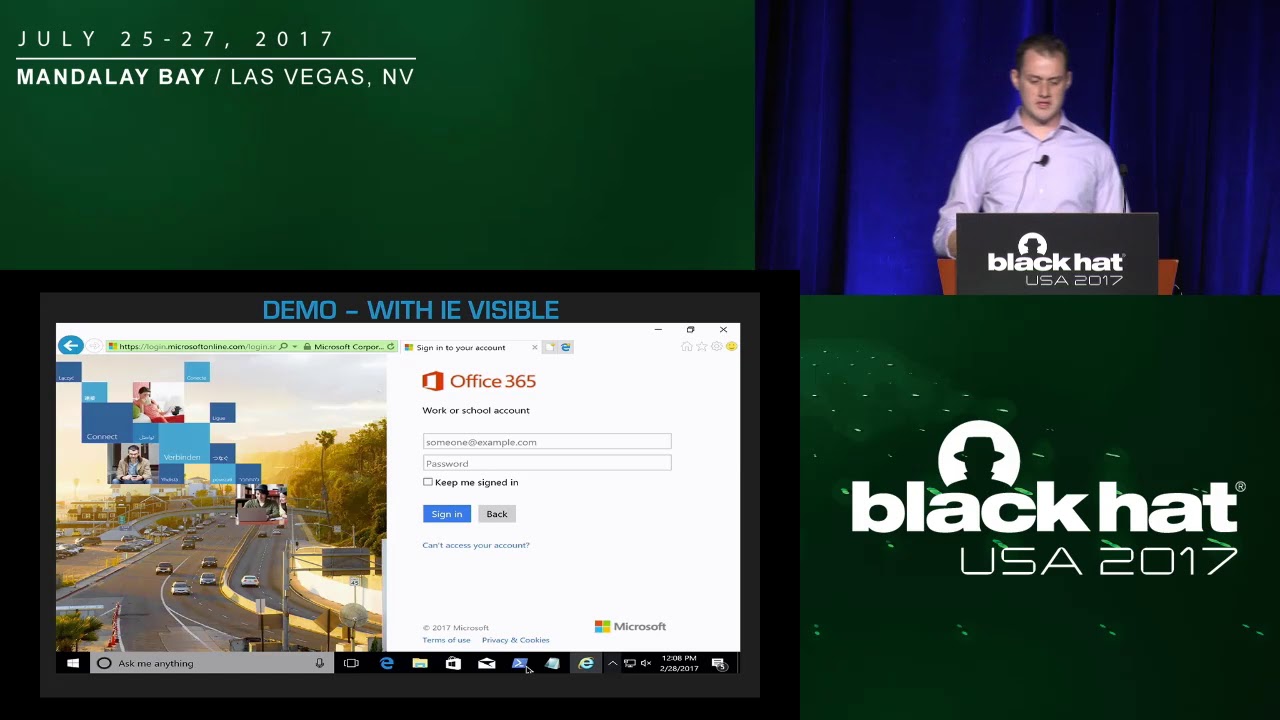

As Enterprises rush to adopt Office365 for increased business agility and cost reduction, too few are taking time to truly evaluate the risk associated with this decision. This briefing will attempt to shine a light on the potential hazards of Microsoft's SaaS offerings while also demonstrating a practical example of what a malicious actor can do when Office365 is allowed into the Enterprise.

By Craig Dods

Full Abstract & Presentation Materials:

https://www.blackhat.com/us-17/briefi...

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: