Computer Security - Lec 6 ( SHA-1 algorithm )

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке:

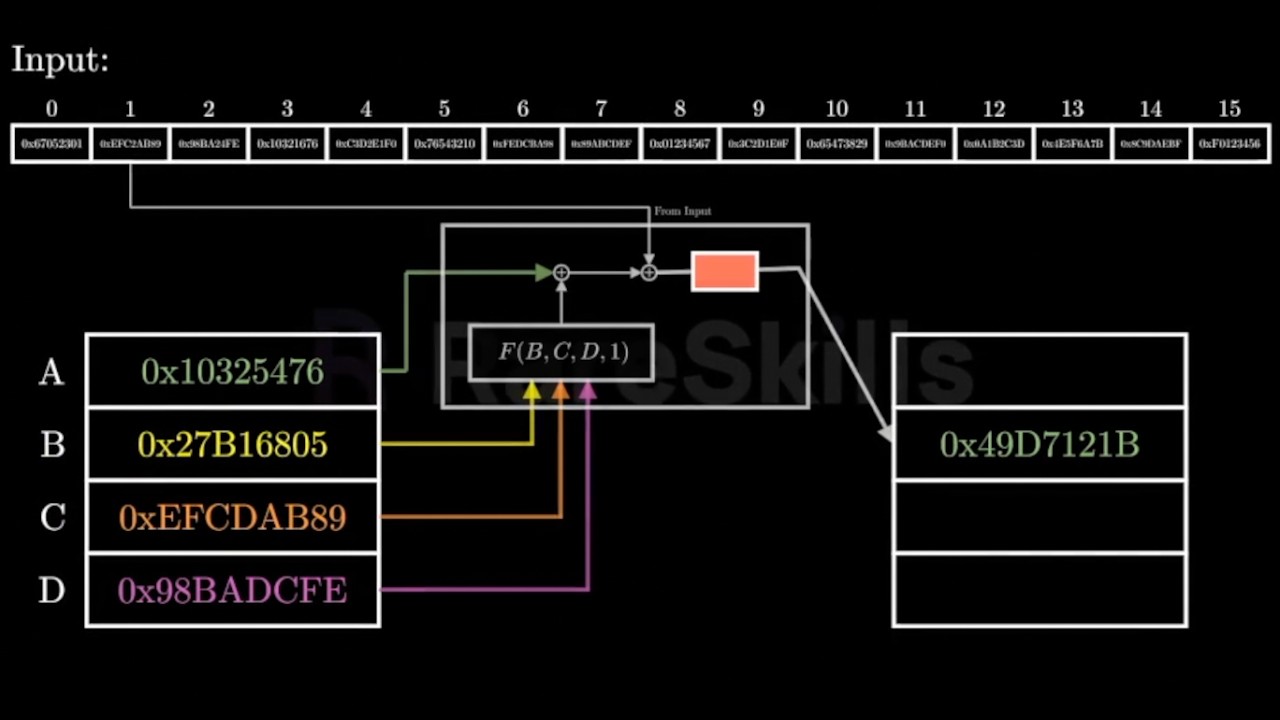

Lecture 21: SHA-1 Hash Function by Christof Paar

SHA-3, Keccak and SHAKE (Sponge Function)

Computer Security - Lec 4 ( RSA algorithm )

How Does SHA-1 Work - Intro to Cryptographic Hash Functions and SHA-1

Как интегрировать распознавание текста (OCR) с помощью Google ML Kit — демонстрация интеграции Fl...

Pattern Recognition: Lecture 4 - Entropy Decision Trees Problem

Hashing and Hashing Algorithms - md5 sha1 sha256 sha2 sha3 - Cryptography Essentials

المُخبر الاقتصادي+ | كيف تُشعل حرب عالمية في سوق الرقائق الإلكترونية أسعار الهواتف والحواسيب؟

Pattern Recognition: Lecture 2 ( Preprocessing ) - Theoretical

SHAttered - SHA-1 - CS50 Live - S3E1

Pattern Recognition: Lecture 2 ( Preprocessing ) - Problems

Лучший Гайд по Kafka для Начинающих За 1 Час

How the MD5 hash function works (from scratch)

SHA: Secure Hashing Algorithm - Computerphile

Как учиться быстро и самому? На примере языков программирования.

USENIX Security '20 - SHA-1 is a Shambles: First Chosen-Prefix Collision on SHA-1 and Application

Филипп Робертс: Что за чертовщина такая event loop? | JSConf EU 2014

Полное руководство для начинающих по Jupyter Notebook — от Jupyter до Jupyterlab, Google Colab и ...

Получите преимущество при получении сертификации ISC2 Domain 1 CC: вопросы по передовому опыту!

Мир AI-агентов уже наступил. Что меняется прямо сейчас