Инвалидность и доступность в кибербезопасности - Дипан Шах

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке:

EmailShell: история о применении внедрения шаблонов на стороне сервера (SSTI) для взлома GCP — Филип

Как сделать анализ вредоносного ПО менее пугающим — Ресетти

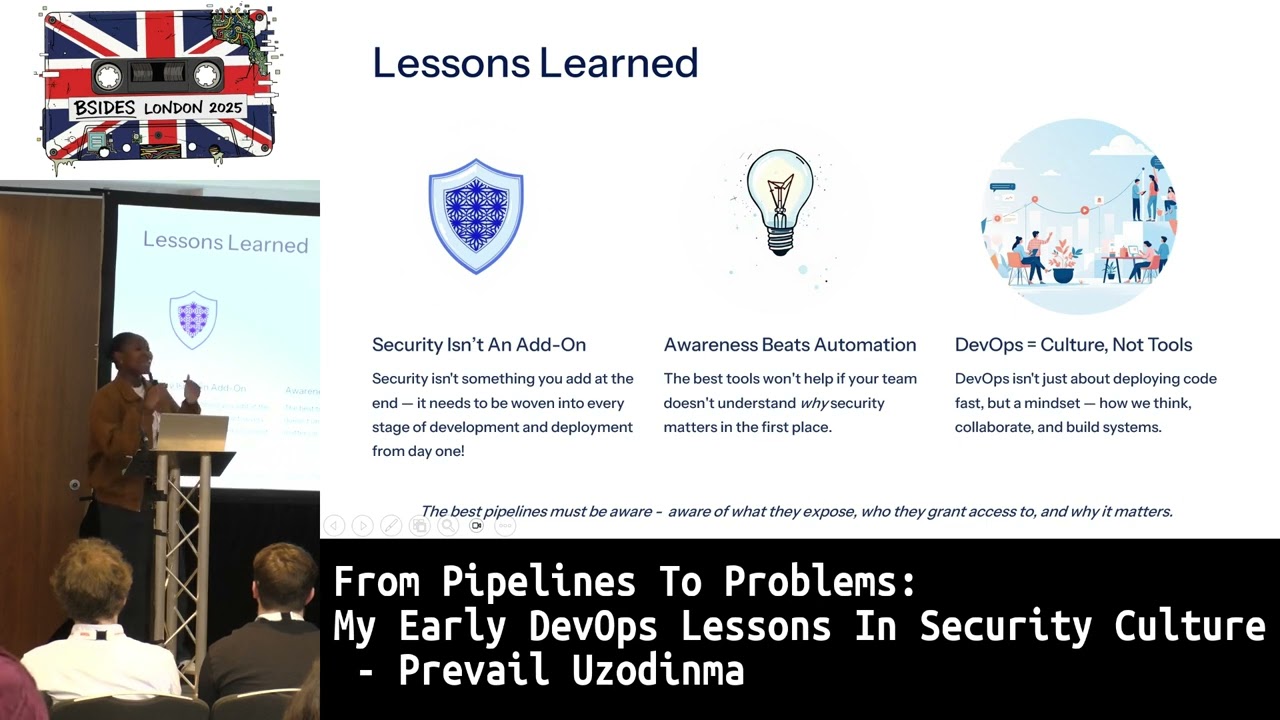

От конвейеров к проблемам: мои первые уроки DevOps в области культуры безопасности - Превейл Узод...

ТВОЙ СМАРТФОН ЗНАЕТ О ТЕБЕ ВСЁ

Лжец у Дудя. САМЫЙ подробный разбор интервью Альфреда Коха

Сертификаты ClientAuth повсюду: когда ваш центр сертификации становится уязвимым местом для атак ...

Как в РЭШ развивают навыки английской коммуникации

ШУЛЬМАН: новая мобилизация, уход Путина, смута. Чебурнет. Большое интервью / МОЖЕМ ОБЪЯСНИТЬ

Комплексные числа: коротко и понятно – Алексей Савватеев | Лекции по математике | Научпоп

Можно умереть от кариеса? Патологоанатом объясняет по шагам

Три буквы, которые убили больше людей, чем порох. Кванторы в логике. | Маркестан

Савватеев разоблачает фокусы Земскова

Развитие потенциала мозга. Татьяна Черниговская

Уроки, извлеченные из создания инструмента для моделирования фишинга, и рост популярности сервиса...

Уровень беспредела растет с каждым годом | Рассказ Владимира Бурмая о работе в полиции и Росгвардии

Руководство для начинающих по вредоносным расширениям для браузера - Куш Пандья

Древний арабский булат Эксперимент

Чем ОПАСЕН МАХ? Разбор приложения специалистом по кибер безопасности

Фильм Алексея Семихатова «ГРАВИТАЦИЯ»

Электричество НЕ течёт по проводам — тревожное открытие Ричарда Фейнмана