PE02 - Bypassing Next Generation 2FA & MFA Implementation - Muhammad Shahmeer

Автор: Security BSides Athens

Загружено: 2024-06-24

Просмотров: 229

Описание:

Abstract: As cyberattacks become more sophisticated, companies are increasingly relying on two-factor authentication (2FA) and multi-factor authentication (MFA) to protect their assets. However, these security measures are not foolproof and can be bypassed by determined attackers. In this presentation, we will take a deep dive into the techniques used by attackers to bypass next-generation 2FA and MFA security measures.

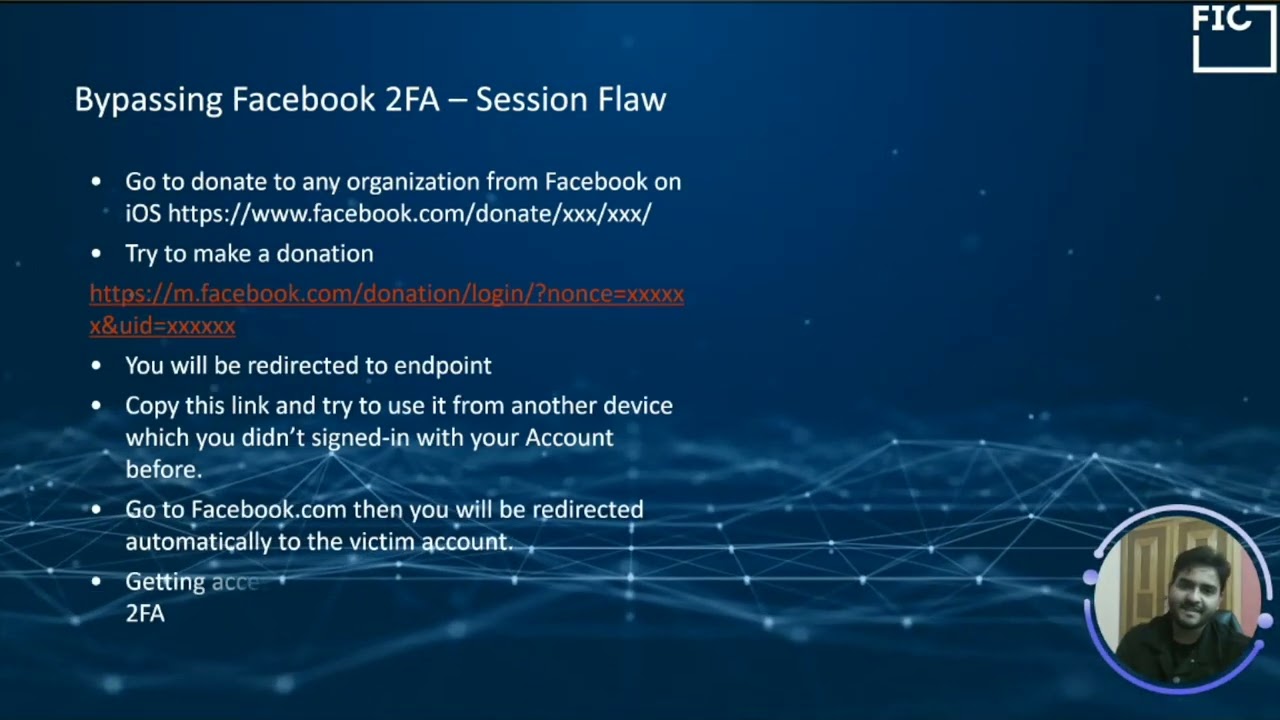

We will begin by discussing the limitations of 2FA and MFA and why they can be vulnerable to attacks. Then we will demonstrate a variety of attacks used by attackers to bypass these security measures, including phishing attacks, man-in-the-middle attacks, and SIM swapping attacks. We will also explore more advanced techniques such as exploiting vulnerabilities in authentication protocols and exploiting weaknesses in mobile authentication applications.

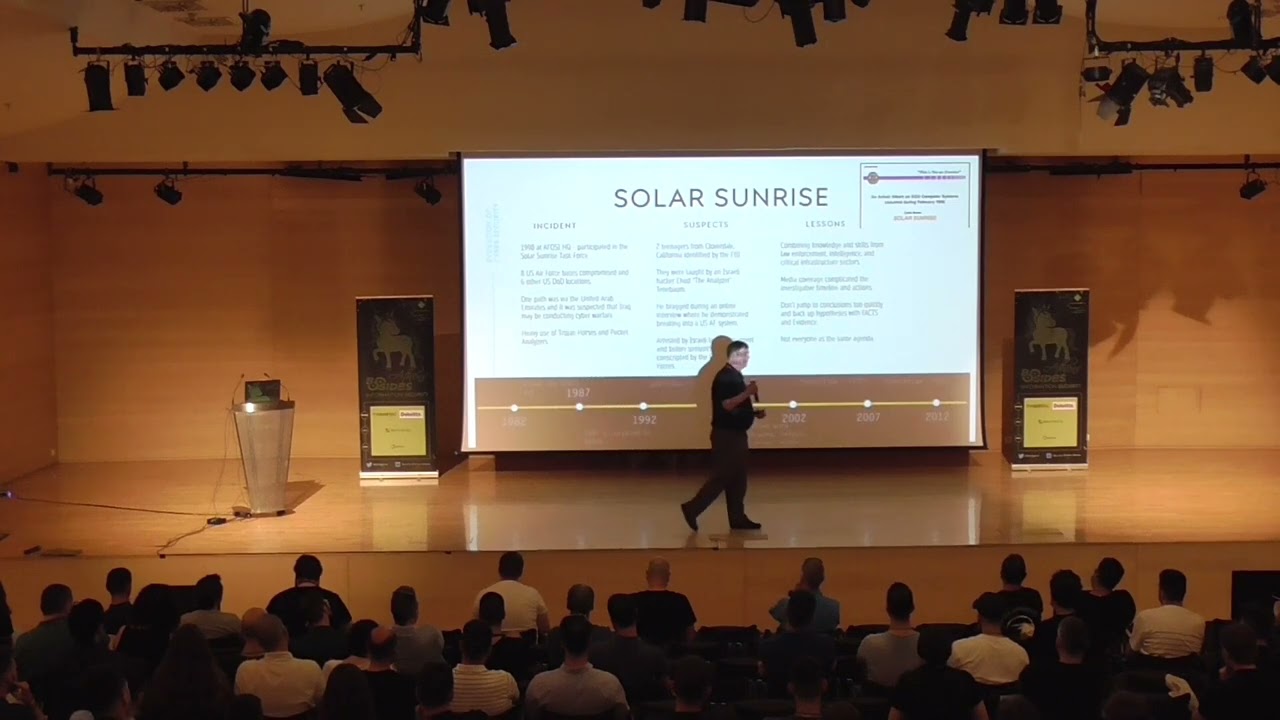

Throughout the presentation, we will provide real-world examples of successful attacks that have bypassed 2FA and MFA, highlighting the impact of such attacks on businesses and organizations. We will also discuss the latest trends and developments in 2FA and MFA security and the steps organizations can take to improve their security posture.

By the end of the presentation, attendees will have a better understanding of the vulnerabilities in 2FA and MFA security measures and how attackers can exploit them.

Bio: Shahmeer Amir is a world-renowned Ethical Hacker and the 3rd most accomplished bug hunter who has helped over 400 Fortune companies, including Facebook, Microsoft, Yahoo, and Twitter, resolve critical security issues in their systems. He has founded multiple entrepreneurial ventures in the field of Cyber Security, and currently leads three startups in four countries.

As the CEO of Younite, Shahmeer's premier company is working on next-generation audio-video communication technologies. He is also the CEO of Veiliux, Asia's first mainstream Cyber Security startup present in the Asia Pacific, UAE, and the UK. Authiun, another startup, is a complete passwordless authentication solution for the 21st century.

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: