Reliable Encrypted Matrix Inversion - Application in System Identification and Beyond

Автор: IEEE Control Systems Society Security and Privacy

Загружено: 2025-09-02

Просмотров: 80

Описание:

Rising Star Symposium on Cyber-Physical Systems Security, Resilience, and Privacy

https://sites.google.com/nyu.edu/ieee...

By Janis Adamek, TU Dortmund University

https://arxiv.org/abs/2410.20575

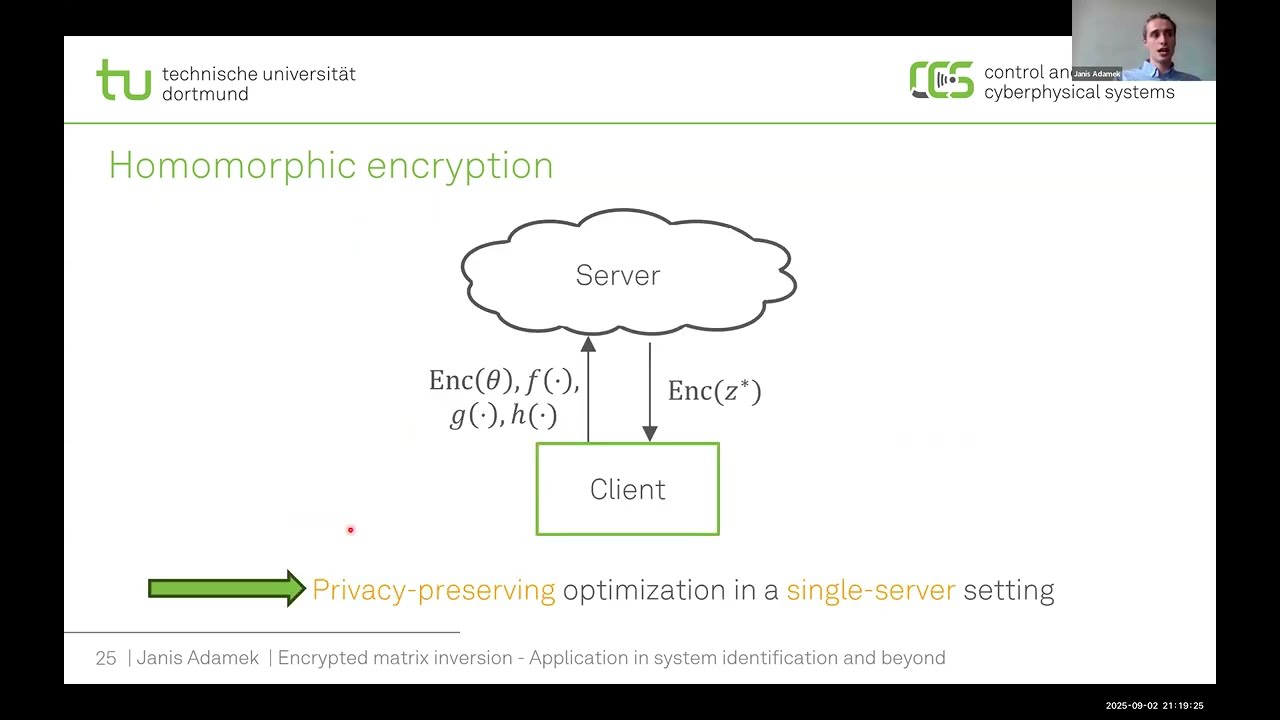

This talk presents a reliable algorithm for calculating the general inverse of an encrypted matrix. More precisely, we exploit encryption-friendly iterative algorithms for matrix inversions and present reliable initializations as well as certificates for the achieved accuracy without compromising the privacy of the provided I/O-data.

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: