|| How Hacker's Exploit OPEN HTTP PORT || Remotely Access of Target

Автор: Harsh Sandigada

Загружено: 2024-08-13

Просмотров: 1126

Описание:

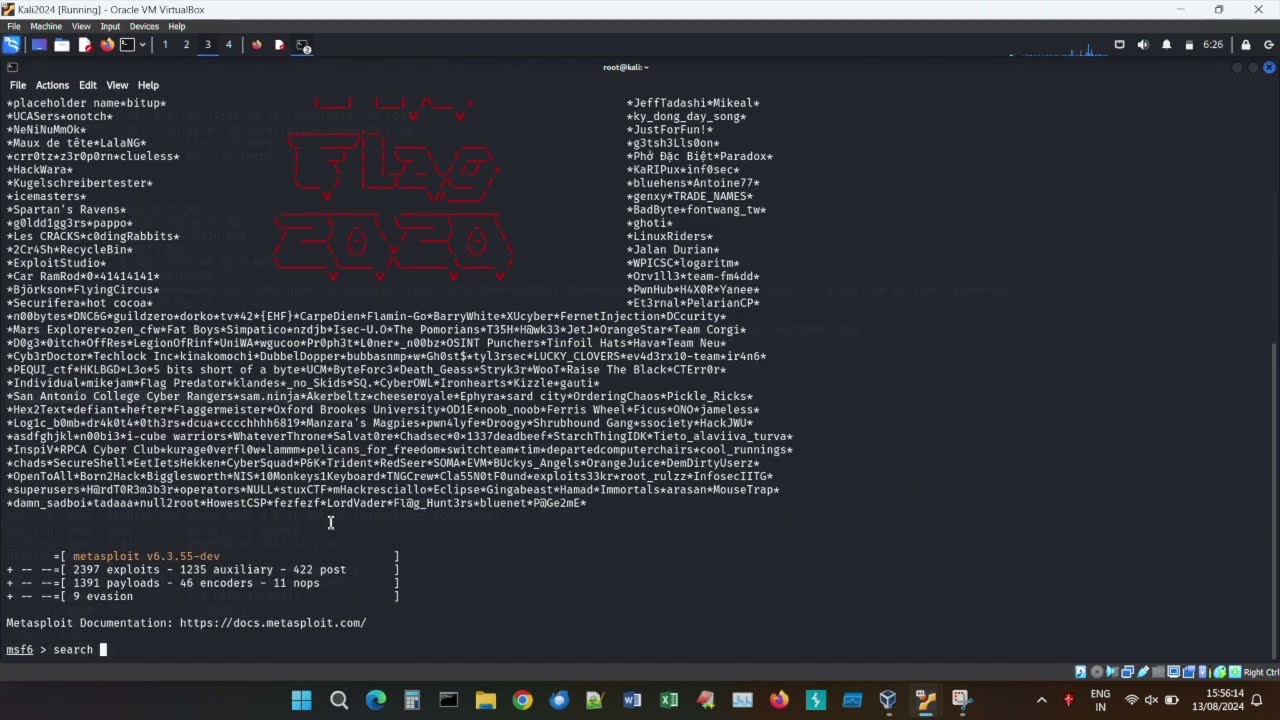

In this series of OPEN Port Exploit, I explain how to exploit open ports.

This is the Fourth video, In last videos i explained about how to exploit open FTP, BindShell, VNC ports.

Now, in this video i explained how hacker's exploit HTTP open ports.

In the upcoming videos i'll explain about exploit different open ports.

Make sure subscribe for getting latest update about this series.

#ethical #hack #ethicalhacking #open #ports #infosec #metasploitable

Disclaimer:

"The content presented in this video is for educational and informational purposes only. The techniques demonstrated are intended to increase awareness of cybersecurity and ethical hacking practices.

It is important to note that hacking into computer systems, networks, or any digital asset without proper authorization is illegal and unethical. The information provided here should never be used for malicious purposes or any activity that violates applicable laws or ethical standards.

Viewers are advised to use the knowledge gained responsibly and only in accordance with legal and ethical guidelines. The creators of this video do not condone or encourage any illegal or malicious activities.

By watching this video, you acknowledge and agree that the creators shall not be held liable for any damages or legal consequences resulting from the misuse of the information presented herein."

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке:

![Day-29 Local File Inclusion, LFI Vulnerability - Bug Bounty Free Course [Hindi]](https://image.4k-video.ru/id-video/R_Fr-9c49R8)