picoCTF interencdec Challenge Solve | Encryption & Decryption Explained Step by Step

Автор: OSA Security

Загружено: 2026-01-11

Просмотров: 10

Описание:

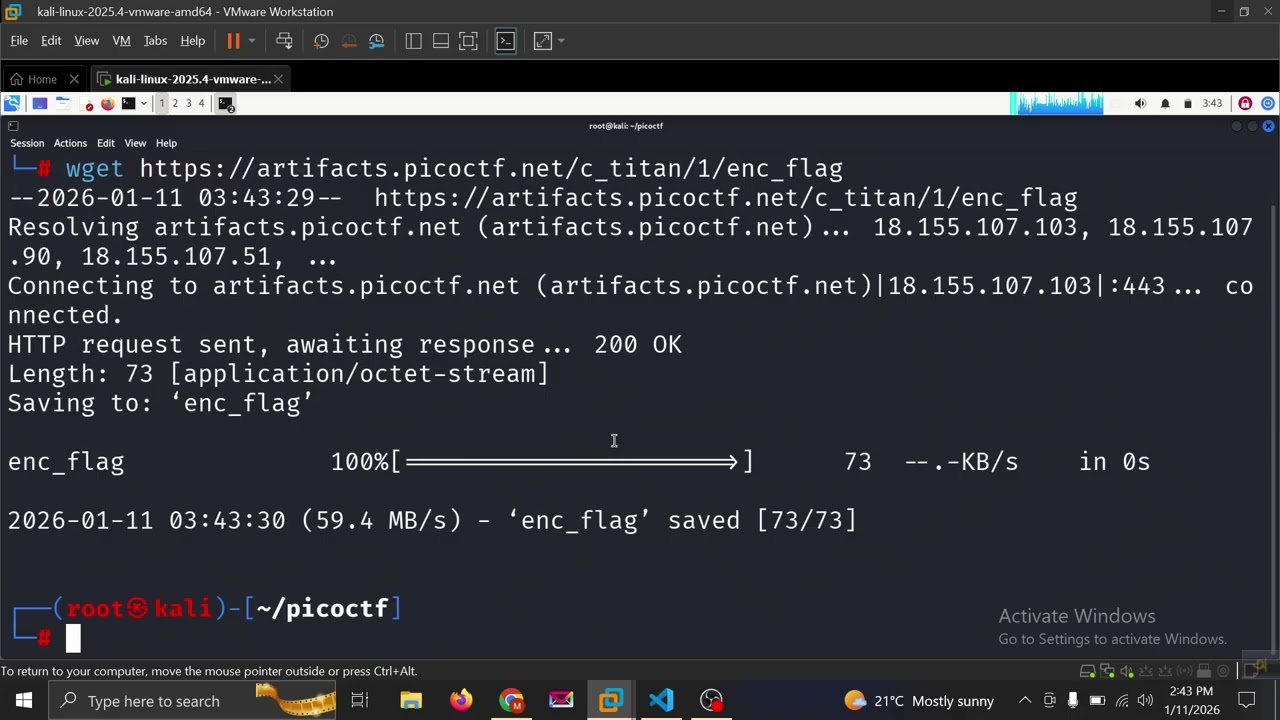

In this video, I solve the picoCTF “interencdec” challenge, which involves understanding encryption and decryption techniques.

I cover:

How to identify encryption patterns in CTF challenges

Step-by-step solution of the interencdec lab

How to decrypt and recover the flag

Tips for beginners to approach crypto challenges in picoCTF

This is perfect for CTF beginners, cybersecurity learners, and anyone interested in practical cryptography.

📌 Don’t forget to Like, Share, and Subscribe for more picoCTF walkthroughs and CTF tutorials.

#picoCTF

#CryptoChallenge

#CTF

#Encryption

#Decryption

#CyberSecurity

#CTFSolve

#BeginnerCTF

#EthicalHacking

#CTFWriteup

#picoCTF2025

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: