#HITB2016AMS

Автор: Hack In The Box Security Conference

Загружено: 2016-06-30

Просмотров: 633

Описание:

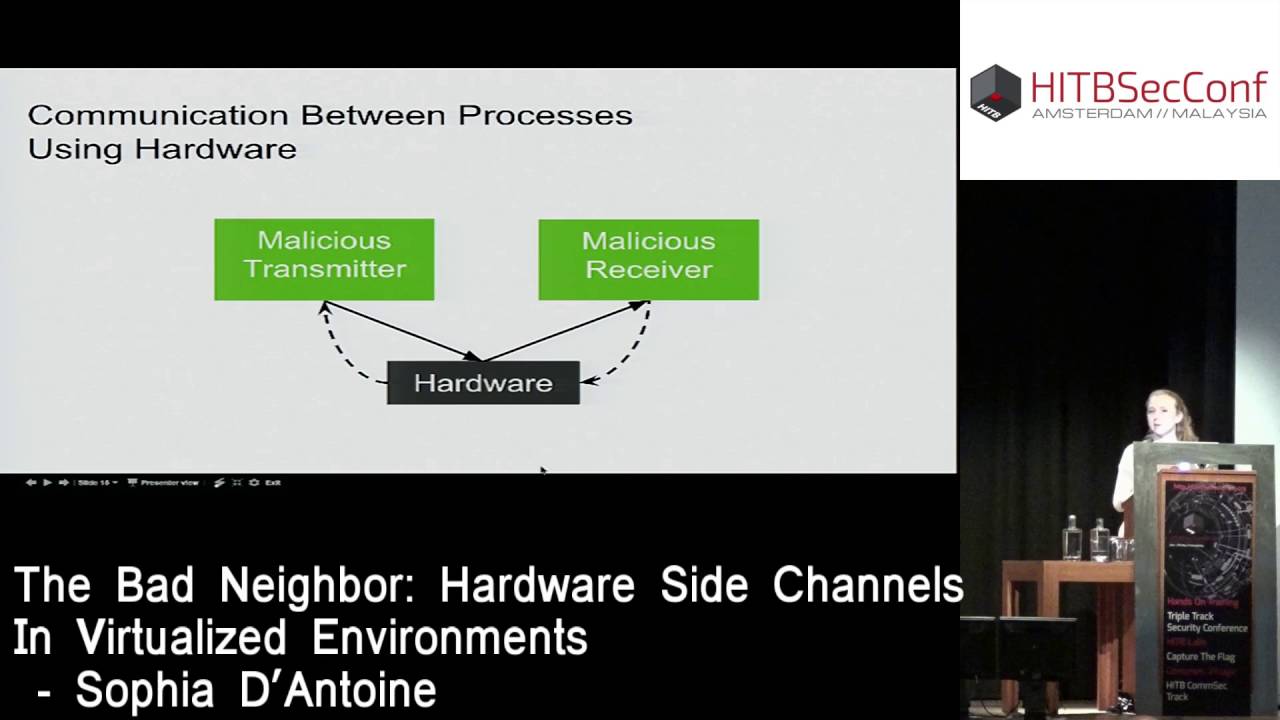

This talk will describe first the landscape of side channel vulnerabilities, the types which are possible given different virtualization circumstances, and the basic primitives of an side-channel attack. This survey will contrast against the specific exploitation of the cloud based environment.

We then look closely at the attack surface of common, cloud-based, hardware side channels. This includes the full hardware stack shared between supposedly isolated hosts and the similarities and differences in exploiting each hardware resource.

Following this, demonstrations of two separate attacks, one in the cache and a novel side channel across the pipeline, will be made to show the theory behind what is being discussed.

To conclude, we review possible mitigations at the hardware, hypervisor, and client software level, as well as give our thoughts on the future of side channels in the cloud.

======

Sophia D’Antoine is a security researcher at Trail of Bits and a recent graduate student from Rensselaer Polytechnic Institute. At RPI, her graduate research focused on malicious applications of hardware side channels in virtualized environments. She has presented at RECon Montreal, BlackHat and Sec-t on exploiting out-of-order execution, a processor optimization, to create a side channel.

Through her involvement in RPISEC, she has taught security courses, competed in CTFs, and performed security consulting assessments.

Presently, she is working with LLVM to automatically analyze, obfuscate, and transform execution paths. Additionally, she is merging concepts of program analysis at this software level to explore automated exploitation techniques as she presented at Hack.lu 2015.

irc: quend

website: sophia.re

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке:

![Как сжимаются изображения? [46 МБ ↘↘ 4,07 МБ] JPEG в деталях](https://imager.clipsaver.ru/Kv1Hiv3ox8I/max.jpg)