How to trace exported DLL functions from the main module using xdbg

Автор: Paul Chin

Загружено: 2022-01-24

Просмотров: 7971

Описание:

Download crackme19:

https://crackinglessons.com/crackme-19/

Download xdbg:

https://x64dbg.com/

What to do next:

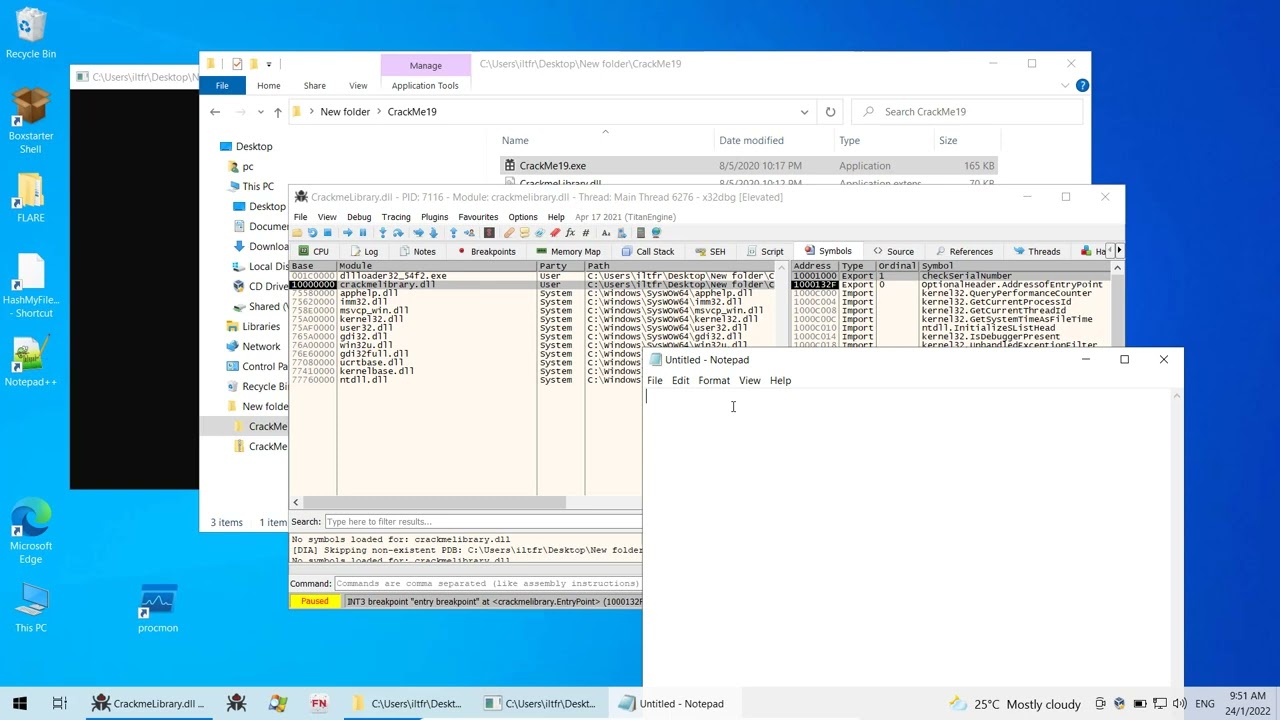

Once it hits the breakpoint. That confirms that checkSerialNumber is indeed being called by the main module. The next step is to Search the main module for inter-modular calls. Search for checkSerialNumber and you will find the address in the main module where checkSerialNumber is being called. You can then reverse the logic or whatever you like with the return value for that function call.

Watch the continuation video here:

• How to use inter-modular calls method to t...

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке:

![[6] Hacking Windows Programs Using Cheat Engine](https://imager.clipsaver.ru/kLUbFOEQOtA/max.jpg)

![Отладка экспорта DLL с помощью x64dbg [Patreon Unlocked]](https://imager.clipsaver.ru/bkj8wSVEDR4/max.jpg)