ТУННЕЛЬ КАК НАСТОЯЩИЙ ХАКЕР | РУКОВОДСТВО ПО ЛИГОЛО-NG

Автор: Lsecqt

Загружено: 2025-09-29

Просмотров: 1665

Описание:

Руководство по этичному взлому: как создать сетевой туннель с помощью Ligolo-NG

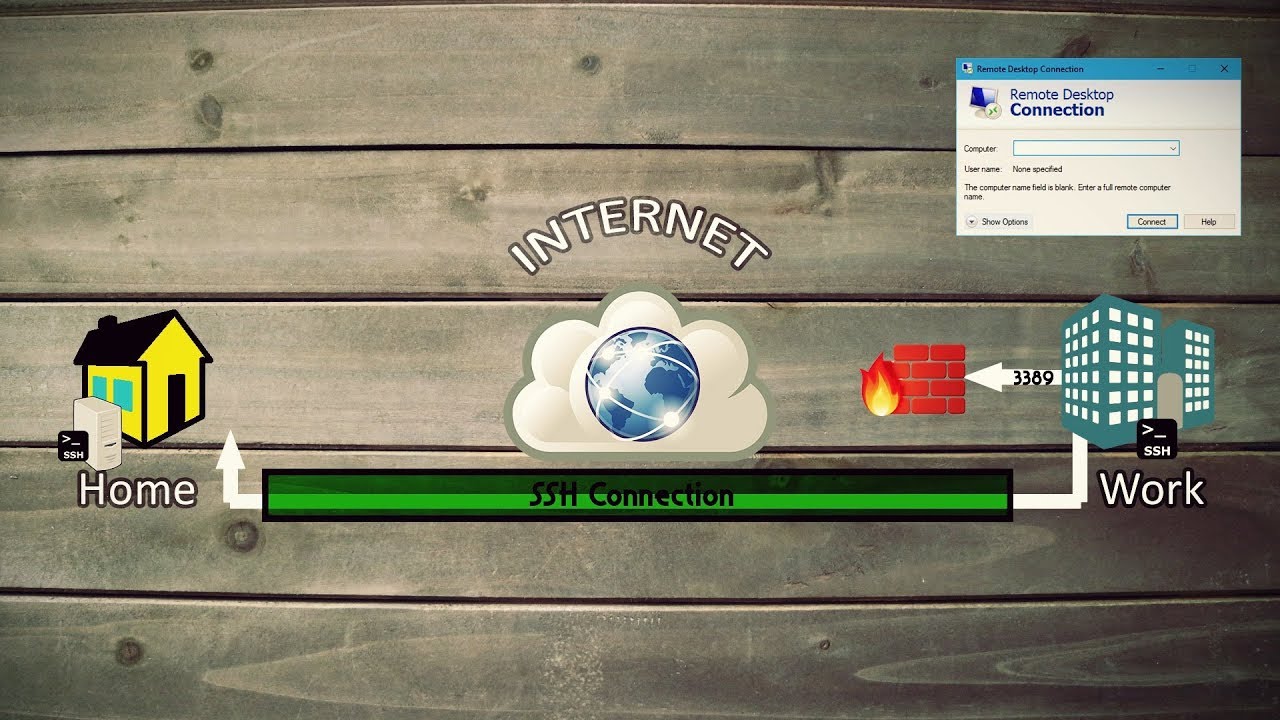

Освойте сетевое туннелирование, повороты и боковое перемещение с помощью Ligolo-NG. В этом практическом руководстве по Red Teaming вы узнаете, как создать безопасный сетевой туннель, обойти внутренние сетевые ограничения и провести сложные операции после взлома — всё это в практической лабораторной среде.

📌 Что вы узнаете

Что такое Ligolo-NG и как он работает (интерфейс TUN, обратный TCP/TLS, мультиплексирование)

Пошаговая настройка: конфигурация прокси-сервера (атакующего) и агента (целевого объекта)

Как создать туннель: tunnel_start, создание интерфейса, маршрутизация

Как перемещаться по сегментированным сетям с помощью Ligolo-NG

Одинарный и двойной (многоадресный) обмен данными

Использование обратных оболочек, передача файлов, переадресация портов через туннель

Рекомендации, подводные камни и примеры использования в Red Teaming и тестах на проникновение

К концу курса вы сможете направлять трафик через скомпрометированный хост и получать доступ к внутренним сетевым ресурсам, как при прямом подключении.

🚀 Почему это важно (и почему стоит использовать Ligolo-NG)

Ligolo-NG обходит традиционные SOCKS-прокси, используя сетевой стек на уровне пользователя, что делает его чище и эффективнее.

Поддерживает мультиплексированные TCP-потоки для нескольких туннелей через одно соединение.

Работает с агентами Windows, Linux и macOS.

Требует минимальных прав на стороне агента (без прав root/admin).

Обеспечивает скрытое перемещение и боковое перемещение для участников Red Team и продвинутых этичных хакеров.

ПРИСОЕДИНЯЙТЕСЬ К МОЕМУ DISCORD, ЧТОБЫ ДЕЛИТЬСЯ ЗНАНИЯМИ И ОПЫТОМ.

---------------------------------------------------

/ discord

ССЫЛКИ

---------------------------------------------------

Ligolo-NG: https://github.com/nicocha30/ligolo-ng

========== ПОДПИШИТЕСЬ НА МЕНЯ ==========

Patreon: / lsecqt

Twitter: / lsecqt

Twitch: / lsecqt

Reddit: / lsecqt

Medium: / lsecqt

Поддержать мою работу: https://www.buymeacoffee.com/lsecqt

Сервер Red Teaming Army в Discord: / discord

Блог Red Teaming Army: https://lsecqt.github.io/Red-Teaming-...

Тайм-коды

--------------------------------------------------

00:00 — Вступление

00:42 — Что такое сетевое туннелирование?

09:50 — Настройка Ligolo-NG

15:33 — Туннелирование Kali Linux в мою сеть

22:20 — Заключение

Если это руководство оказалось вам полезным, поставьте ЛАЙК, подпишитесь и нажмите на 🔔 (колокольчик), чтобы не пропустить будущие материалы о Red Teaming и этичном хакинге!

👇 Оставляйте вопросы или предлагайте темы в комментариях — я отвечу.

Этичный хакинг

Red Teaming

Руководство по Red Teaming

Сетевое туннелирование

Руководство по Ligolo-NG

Пивотирование Ligolo NG

Сетевое поворотное движение

Многоадресное поворотное движение

Туннелирование с Ligolo

Продвинутый инструмент туннелирования

Пивотирование после эксплуатации

Боковое перемещение

Обратный туннель TCP TLS

Стек сети в пространстве пользователя

Пивотирование в тесте на проникновение

Повторяем попытку...

Доступные форматы для скачивания:

Скачать видео

-

Информация по загрузке: