Fatimah Shamsulddin Abdulsattar

SSL protocol بروتوكول

TLS protocol بروتوكول

بروتوكول الايبي سك IPSec protocol

المراحل الرئيسية في كتابة مشروع التخرج لطلبة المرحلة الرابعة

IPSec Protocol بروتوكول أيبيسك

Security at transport layer

Email Security

كيفية أضافة أكثر من حساب على الكوكل كرو م والانتقال بينهم بدون تسجيل دخول وخروج

Paillier cryptosystem انظمة تشفير البيلر المعتمده على بولي مورفولوجي

Combining Shift Registers جمع انواع الشفت ريجيستر

Feedback with Carry Shift Register ريجستر الازاحة مع المتبقي الراجع

Linear Vector Quantization Networks شبكات تكميم الناقلات الخطية بالماتلاب

Backpropagation Neural Networks الشبكات العصبية ذات التغذية العكسية

Block Cipher Modes of Operation طرق عمل التشفير الكتلي

كيفية اختيار المجلة المناسبة للبحث في دور النشر الرصينة باستخدام الادوات البحثية

Adaline Neural Networks in Matlab الشبكات العصبيه الخطيه في الماتلاب

AES Key Expansion Algorithm خوارزمية توسيع المفتاح لطريقه AES

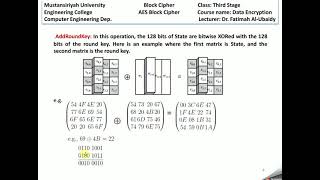

AES Algorithm خوارزمية

Exp5 Perceptron Learning Rule in قانون تدريب البيرسبترون في الماتلاب MATLAB

Exp4 Sequential and Concurrent Inputs in Dynamic and Static Networks الادخال المتسلسل والمتوازي

DES Block Cipher خوارزمية

Feistel Block Cipher تشفير فيستل

Calculate GCD of two polynomials and find the multiplicative inverse of polynomial طريقة ايجاد

AES arithmetic and Galois field رياضيات خوارزمية AES

chinese remainder theorem نظرية المتبقي الصينيه

use Extended Euclidean Theorem to calculate multiplicative inverse and linear combination

Exp3 Multilayer feedforward neural network in Matlab الشبكات العصبية الامامية في الماتلاب

modular arithmetic

Computing inverse of modular matrix

Use Extended Euclidean Theorem to find GCD of two numbers